Configuration du squidguard, permettant des règles de contenu et analysant les journaux de squid - partie 6

- 2629

- 193

- Rayan Lefebvre

UN LFCE (Ingénieur certifié de la Fondation Linux) est un professionnel qui possède les compétences nécessaires pour installer, gérer et résoudre les services de réseau dans les systèmes Linux, et est en charge de la conception, de la mise en œuvre et de la maintenance continue de l'architecture du système dans son intégralité.

Ingénieur certifié de la Fondation Linux - Partie 6

Ingénieur certifié de la Fondation Linux - Partie 6 Présentation du programme de certification de la Fondation Linux.

Dans les articles précédents, nous avons discuté de la façon d'installer Calmar + squidguard et comment configurer le calmar pour gérer ou restreindre correctement les demandes d'accès. Assurez-vous de passer en revue ces deux tutoriels et d'installer à la fois Squid et SquidGuard avant de continuer lorsqu'ils définissent l'arrière-plan et le contexte de ce que nous couvrirons dans cet article: l'intégration de SquidGuard dans un environnement de calmar de travail pour mettre en œuvre des règles de liste noire et un contrôle du contenu sur le Serveur proxy.

Exigences

- Installer Squid et SquidGuard - Partie 1

- Configuration du serveur proxy Squid avec accès restreint - Partie 5

Que puis-je / ne puis-je pas utiliser Squidguard pour?

Bien que Squidguard augmentera certainement et améliorera les caractéristiques de Squid, il est important de souligner ce qu'il peut et ce qu'il ne peut pas faire.

Squidguard peut être habitué à:

- Limitez l'accès Web autorisé à certains utilisateurs à une liste de serveurs Web et / ou URL acceptés / bien connus, tout en niant l'accès à d'autres serveurs Web et / ou URL sur liste noire.

- Bloquer l'accès aux sites (par adresse IP ou nom de domaine) correspondant à une liste d'expressions ou de mots réguliers pour certains utilisateurs.

- exiger l'utilisation de noms de domaine / interdire l'utilisation de l'adresse IP dans les URL.

- Rediriger les URL bloquées vers des pages d'erreur ou d'informations.

- Utilisez des règles d'accès distinctes en fonction de l'heure de la journée, du jour de la semaine, de la date, etc.

- implémenter différentes règles pour des groupes d'utilisateurs distincts.

Cependant, ni Squidguard ni Squid ne peuvent être habitués à:

- Analyser le texte à l'intérieur des documents et agir dans le résultat.

- détecter ou bloquer les langages de script intégrés comme JavaScript, Python ou VBScript dans le code HTML.

Listes noires - les bases

Listes noires sont une partie essentielle de Squidguard. Fondamentalement, ce sont des fichiers texte brut qui vous permettront d'implémenter des filtres de contenu en fonction de mots clés spécifiques. Il existe à la fois des listes noires disponibles et commerciales, et vous pouvez trouver les liens de téléchargement sur le site Web du SquidGuard Blacklists Project.

Dans ce tutoriel, je vais vous montrer comment intégrer les listes noires fournies par Shalla Secure Services à votre installation SquidGuard. Ces listes noires sont gratuites pour une utilisation personnelle / non commerciale et sont mises à jour quotidiennement. Ils incluent, à ce jour, plus 1 700 000 entrées.

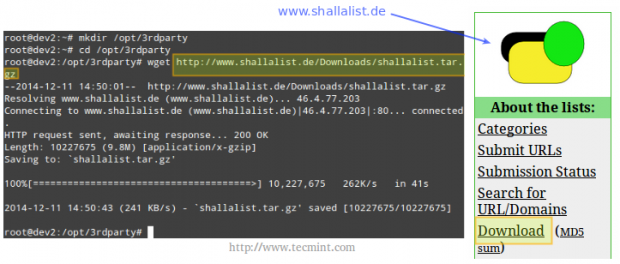

Pour notre commodité, créons un répertoire pour télécharger le package Blacklist.

# MKDIR / OPT / 3RDPARTY # CD / OPT / 3RDPARTY # wget http: // www.shonest.DE / Téléchargements / Sharest.le goudron.gz

Le dernier lien de téléchargement est toujours disponible comme indiqué ci-dessous.

Télécharger SquidGuard Blacklist

Télécharger SquidGuard Blacklist Après avoir déroutant le fichier nouvellement téléchargé, nous parcourons la liste noire (Blandir) dossier.

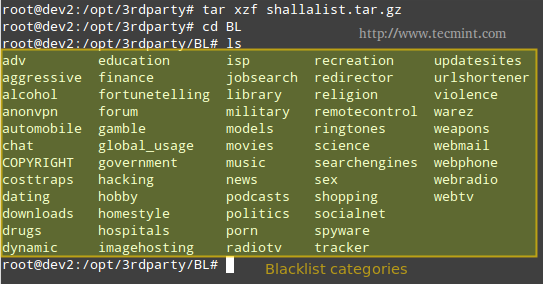

# TAR XZF Sharest.le goudron.gz # cd bl # ls

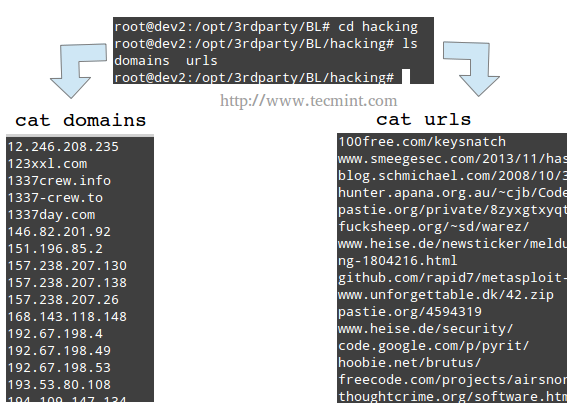

Domaines de la liste noire de squidguard

Domaines de la liste noire de squidguard Vous pouvez penser aux répertoires indiqués dans la sortie de LS En tant que catégories en arrière-liste, et leurs sous-répertoires correspondants (facultatifs) comme sous-catégories, descendant jusqu'à des URL et des domaines spécifiques, qui sont répertoriés dans les fichiers URL et domaines, respectivement. Reportez-vous à l'image ci-dessous pour plus de détails.

Domaines URL de la liste noire SquidGuard

Domaines URL de la liste noire SquidGuard Installation de listes noires

Installation de l'ensemble liste noire le package, ou des catégories individuelles, est effectuée en copiant Blandir Le répertoire, ou l'une de ses sous-répertoires, respectivement, à la / var / lib / squidguard / db annuaire.

Bien sûr, vous auriez pu télécharger le liste noire Tarball à ce répertoire en premier lieu, mais l'approche expliquée plus tôt vous donne plus de contrôle sur les catégories devraient être bloquées (ou non) à un moment précis.

Ensuite, je vais vous montrer comment installer le anonvpn, le piratage, et discuter listes noires et comment configurer SquidGuard pour les utiliser.

Étape 1: Copier récursivement le anonvpn, le piratage, et discuter répertoires de / opt / 3rdparty / BL pour / var / lib / squidguard / db.

# cp -a / opt / 3rdparty / bl / anonvpn / var / lib / squidguard / db # cp -a / opt / 3rdparty / bl / hacking / var / lib / squidguard / db # cp -a / opt / 3rdparty / bl / chat / var / lib / squidguard / db

Étape 2: Utilisez les fichiers des domaines et des URL pour créer des fichiers de base de données SquidGuard. Veuillez noter que la commande suivante fonctionnera pour la création .db Fichiers pour toutes les listes noires installées - même lorsqu'une certaine catégorie a 2 sous-catégories ou plus.

# SquidGuard -c All

Étape 3: Changer la propriété du / var / lib / squidguard / db / répertoire et son contenu à l'utilisateur proxy afin que Squid puisse lire les fichiers de base de données.

# chown -r proxy: proxy / var / lib / squidguard / db /

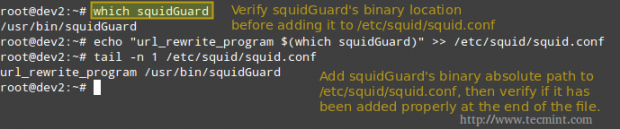

Étape 4: Configurer le calmar pour utiliser SquidGuard. Nous utiliserons les calmars url_rewrite_program directive dans / etc / squid / calmar.confli Pour dire aux Squid d'utiliser SquidGuard comme réécriture / redirecteur d'URL.

Ajouter la ligne suivante à calmar.confli, s'assurer que / usr / bin / squidguard est le bon chemin absolu dans votre cas.

# quel squidguard # echo "url_rewrite_program $ (quel squidguard)" >> / etc / squid / squid.Conf # Tail -N 1 / etc / Squid / Squid.confli

Configurer le calmar pour utiliser Squidguard

Configurer le calmar pour utiliser Squidguard Étape 5: Ajouter les directives nécessaires au fichier de configuration de SquidGuard (situé dans / etc / squidguard / squidguard.confli).

Veuillez vous référer à la capture d'écran ci-dessus, après le code suivant pour plus de clarification.

src localnet ip 192.168.0.0/24 dest anonvpn domainlist anonvpn / domains ullist anonvpn / urls dest hacking domainlist hacking / domains ullist hacking / urls dest chat DomainList chat / domains ullist chat / urls ACL local pass !anonvpn !le piratage !discuter !In-Addr tous rediriger http: // www.LDS.org par défaut pass local nother

Étape 6: Redémarrer le calmar et tester.

# Service Squid Restart [Systèmes Sysvinit / Upstart] # Systemctl Restart Squid.Service [Systèmes basés sur SystemCTL]

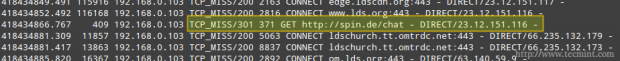

Ouvrez un navigateur Web dans un client du réseau local et accédez à un site trouvé dans l'un des fichiers de liste noire (domaines ou URL - nous utiliserons http: // spin.de / discuter dans l'exemple suivant) et vous serez redirigé vers une autre URL, www.LDS.org dans ce cas.

Vous pouvez vérifier que la demande a été faite au serveur proxy mais a été refusée (réponse 301 HTTP - Déplacé de façon permanente) et a été redirigé vers www.LDS.org plutôt.

Analyser les journaux de calmar

Analyser les journaux de calmar Supprimer les restrictions

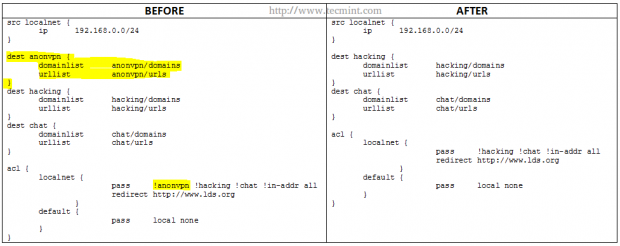

Si pour une raison quelconque, vous devez activer une catégorie qui a été bloquée dans le passé, supprimez le répertoire correspondant de / var / lib / squidguard / db et commenter (ou supprimer) le lié ACL dans le squidguard.confli déposer.

Par exemple, si vous souhaitez activer les domaines et les URL sur liste noire par le anonvpn catégorie, vous devrez effectuer les étapes suivantes.

# rm -rf / var / lib / squidguard / db / anonvpn

Et modifier le squidguard.confli fichier comme suit.

Supprimer la liste noire de Squid

Supprimer la liste noire de Squid Veuillez noter que les pièces mises en évidence en jaune sous AVANT ont été supprimés APRÈS.

Listes blanches des domaines et des URL spécifiques

À l'occasion, vous voudrez peut-être autoriser certains URL ou domaines, mais pas un répertoire entier sur liste noire. Dans ce cas, vous devez créer un répertoire nommé Mywhitelistis (ou quel que soit le nom que vous choisissez) et insérez le souhaité URL et domaines sous / var / lib / squidguard / db / mywhitelistes dans les fichiers nommés URL et domaines, respectivement.

Ensuite, initialisez les nouvelles règles de contenu comme avant,

# SquidGuard -c All

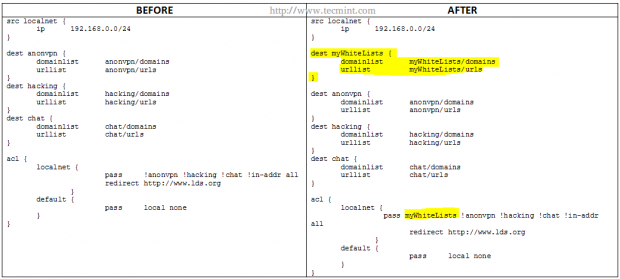

et modifier le squidguard.confli comme suit.

Supprimer les URL des domaines dans la liste noire de Squid

Supprimer les URL des domaines dans la liste noire de Squid Comme précédemment, les pièces mises en évidence en jaune indiquent les modifications qui doivent être ajoutées. Notez que le Mywhitelistis La chaîne doit être la première dans la rangée qui commence par la passe.

Enfin, n'oubliez pas de redémarrer le calmar afin d'appliquer des modifications.

Conclusion

Après avoir suivi les étapes décrites dans ce tutoriel, vous devriez avoir un filtre de contenu puissant et un redirecteur URL fonctionnant main dans la main avec votre proxy de calmar. Si vous rencontrez des problèmes lors de votre processus d'installation / configuration ou si vous avez des questions ou des commentaires, vous pouvez vous référer à la documentation Web de SquidGuard, mais n'hésitez pas à nous déposer une ligne en utilisant le formulaire ci-dessous et nous vous répondrons dès que vous possible.

Devenir ingénieur certifié Linux- « Comment transformer un serveur Linux en un routeur pour gérer le trafic statiquement et dynamiquement - partie 10

- Comment installer, sécuriser le réglage des performances du serveur de base de données MARIADB »