Désactiver la connexion SSH Root et créer une sécurité de serveur Linux utilisateur sudo

- 3130

- 570

- Jade Muller

L'un des aspects les plus importants de l'exécution d'un serveur Linux est de s'assurer qu'il est sécurisé. Cela signifie protéger contre l'accès non autorisé et empêcher les attaquants potentiels d'exploiter les vulnérabilités de votre système. Une façon d'améliorer la sécurité de votre serveur Linux est de désactiver la connexion SSH Root et de créer un utilisateur sudo. Dans cet article, nous fournirons un guide étape par étape pour faire exactement cela.

Étape 1: Créez un utilisateur sudo

La première étape pour améliorer la sécurité de votre serveur Linux est de créer un utilisateur sudo. Cet utilisateur aura des privilèges élevés et sera en mesure d'effectuer des tâches administratives, telles que l'installation de logiciels et apporter des modifications à la configuration du système. Pour créer un utilisateur sudo, suivez ces étapes:

- Connectez-vous à votre serveur Linux en tant qu'utilisateur racine.

- Utilisez la commande suivante pour ajouter un nouvel utilisateur:

Nom d'utilisateur AddUserRemplacer "nom d'utilisateur" avec le nom d'utilisateur souhaité pour votre nouvel utilisateur.

- Définissez un mot de passe pour le nouvel utilisateur avec la commande suivante:

Nom d'utilisateur Passwd - Maintenant, ajoutez l'utilisateur dans un groupe, qui fournit le privilège sudo. Les systèmes basés sur Debain ont le nom de groupe par défaut «sudo» et le RHEL (Centos, Fedora, Rhel, etc.) ont un groupe nommé «Wheel». Ajoutez le nouvel utilisateur au groupe sudo avec les commandes suivantes:

- Systèmes basés à Debian:

usermod -ag sudo nom d'utilisateur - Systèmes basés sur RHEL:

nom d'utilisateur Usermod -ag Wheel

- Systèmes basés à Debian:

- Un nouveau compte d'utilisateur est créé avec succès avec le système Linux du privilège sudo

Étape 2: Désactiver la connexion SSH Root

La prochaine étape pour améliorer la sécurité de votre serveur Linux consiste à désactiver la connexion SSH. Cela empêchera quiconque de se connecter à votre serveur en tant qu'utilisateur racine à l'aide d'une connexion SSH. Pour désactiver la connexion SSH Root, suivez ces étapes:

- Connectez-vous à votre serveur Linux en tant qu'utilisateur racine.

- Ouvrez le fichier de configuration SSH avec la commande suivante:

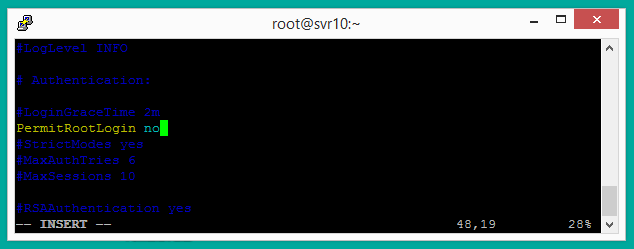

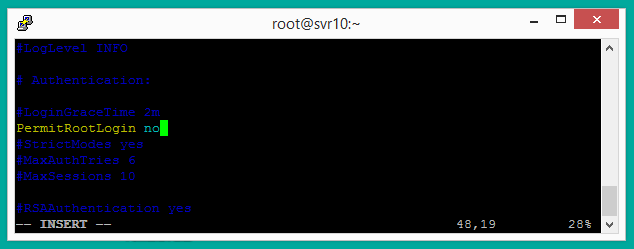

nano / etc / ssh / sshd_config - Trouvez la ligne qui lit "Permitrootlogin Oui" et le changer en «Permitrootlogin no».

- Enregistrez le fichier et fermez l'éditeur de texte.

- Redémarrez le service SSH avec la commande suivante:

SystemCTL Redémarrer SSH

Étape 3: tester la configuration

Maintenant que vous avez créé un utilisateur sudo et une connexion SSH Root handicapée, il est important de tester la configuration pour vous assurer que tout fonctionne comme prévu. Pour tester la configuration, suivez ces étapes:

- Connectez-vous de votre serveur Linux.

- Connectez-vous à votre serveur Linux en tant qu'utilisateur sudo que vous avez créé à l'étape 1.

- Utilisez la commande suivante pour passer à l'utilisateur racine:

sudo su - Essayez de vous connecter à votre serveur Linux en tant qu'utilisateur racine à l'aide d'une connexion SSH. Vous devez recevoir un message d'erreur indiquant que la connexion racine est désactivée.

En suivant ces étapes, vous pouvez améliorer la sécurité de votre serveur Linux en désactivant la connexion Root SSH et en créant un utilisateur sudo. Cela empêchera un accès non autorisé à votre serveur et protégera contre les attaquants potentiels exploitant des vulnérabilités dans votre système.

- « Comment augmenter la limite de taille du fichier de téléchargement de Tomcat

- Commande SCP bash introuvable »