Cacheter la version Nginx de HTTP En-tête

- 1538

- 466

- Mohamed Brunet

Nginx est un serveur Web open source populaire et un serveur proxy inversé qui est largement utilisé pour servir le contenu Web et gérer le trafic HTTP entrant. L'une des caractéristiques importantes de Nginx est sa capacité à contrôler les informations envoyées aux clients dans les en-têtes HTTP. Par défaut, Nginx inclut le numéro de version du logiciel du serveur dans le champ d'en-tête «serveur» des réponses HTTP. Cependant, ces informations peuvent être utilisées par les attaquants pour identifier le logiciel du serveur Web et rechercher des vulnérabilités spécifiques à cette version logicielle. En conséquence, il est important de masquer le numéro de version Nginx des en-têtes HTTP pour éviter les attaques potentielles.

Il existe plusieurs méthodes qui peuvent être utilisées pour masquer le numéro de version Nginx des en-têtes HTTP:

Étape 1: Vérifiez les en-têtes Nginx actuels

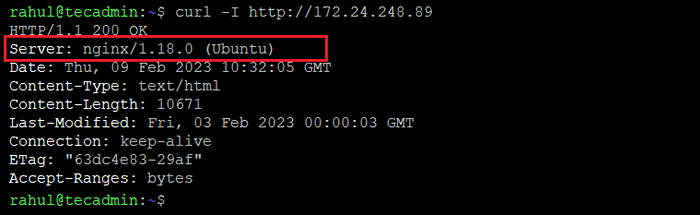

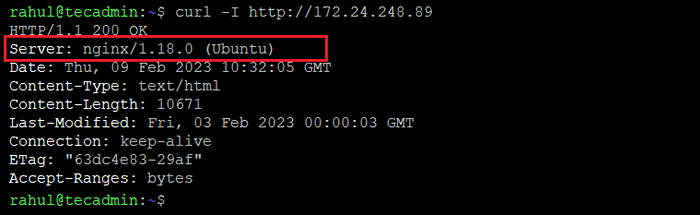

Vous pouvez utiliser l'utilitaire de ligne de commande Curl pour vérifier les valeurs d'en-tête HTTP sur vos serveurs Web Nginx. Exécutez la commande comme ci-dessous:

curl -i http: // 172.24.248.89 Remplacer 172.24.248.89 avec votre adresse IP de serveur Web.

En-têtes non sécurisés affichant la version nginx.

En-têtes non sécurisés affichant la version nginx.Étape 2: Cacher la version Nginx

La façon la plus simple de masquer le numéro de version Nginx est d'utiliser le "Server_tokens" Directive dans le fichier de configuration Nginx. Cette directive contrôle l'inclusion du numéro de version Nginx dans le champ d'en-tête «serveur». En définissant le "Server_tokens" directive de "désactivé", Nginx n'inclura pas le numéro de version dans le champ d'en-tête «serveur». Par exemple:

Server server_tokens off; #…| 1234 | Server server_tokens off; #… |

Quelle que soit la méthode utilisée, cacher le numéro de version Nginx à partir des en-têtes HTTP est une étape importante pour améliorer la sécurité de votre serveur Web. En cachant le numéro de version Nginx, vous pouvez empêcher les attaquants de l'utiliser pour identifier les vulnérabilités dans votre logiciel de serveur Web.

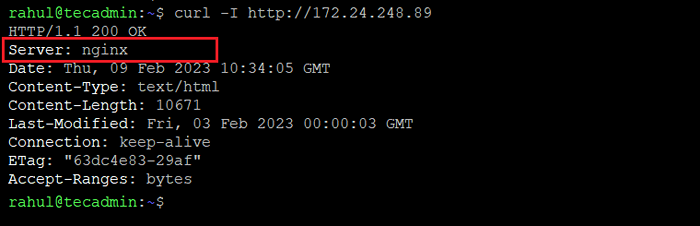

Étape 3: Vérifiez les en-têtes Nginx

Après avoir apporté les modifications nécessaires, redémarrez le service Nginx et vérifiez à nouveau les en-têtes HTTP.

curl -i http: // 172.24.248.89 Vous verrez que la version nginx est cachée maintenant.

En-têtes sans afficher la version nginx

En-têtes sans afficher la version nginxConclusion

En conclusion, cacher le numéro de version Nginx des en-têtes HTTP est un moyen simple mais efficace d'améliorer la sécurité de votre serveur Web. Il existe plusieurs méthodes qui peuvent être utilisées pour masquer le numéro de version, notamment en utilisant le "Server_tokens" Directive, modification du code source Nginx ou utilisant un module Nginx personnalisé. Quelle que soit la méthode utilisée, il est important de prendre les étapes nécessaires pour masquer le numéro de version Nginx pour éviter les attaques potentielles contre votre serveur Web.

- « Déploiement de l'application de nœud à l'aide de PM2

- Cacher la version Apache à partir de l'en-tête HTTP »