Comment installer et utiliser les iptables sur Centos / Rhel 7

- 4379

- 24

- Noa Faure

Les derniers systèmes d'exploitation Linux comme CentOS / Redhat 7 et Fedora 21 ont cessé d'utiliser des iptables et de commencer maintenant à utiliser un pare-feu de démon dynamique qui fournit un pare-feu géré dynamiquement. Il prend en charge le réseau et les zones pour attribuer un niveau de confiance à un réseau, des connexions et des interfaces. Firewalld fournit également une interface pour les services ou les applications pour ajouter directement les règles de pare-feu. Cet article vous aidera à désactiver le service Firewalld, puis à installer et à utiliser les iptables sur les systèmes CentOS et Red Hat 7. Visitez ici pour en savoir plus sur Firewalld.

Désactiver le service de tout le monde

Avant d'installer et d'utiliser les services iptables sur CentOS et Red Hat 7 Systèmes, nous devons désactiver le service de tout le monde. Pour désactiver complètement le service Firewalld Utilisez les commandes suivantes.

sudo systemctl stop firewalld sudo systemctl masque Firewalld

Vérifiez maintenant le statut Firewalld

SUDO Systemctl Status Firewalld

pare-feu.service chargé: masqué (/ dev / null) actif: inactif (mort) depuis le ven 2015-02-27 11:09:37 EST; 56S Ago Main Pid: 7411 (Code = EXITED, Status = 0 / Success) 27 février 11:02:18 SVR10 Systemd [1]: Démarré Firewalld - Dynamic Firewall Daemon. 27 février 11:09:36 SVR10 Systemd [1]: Arrêt de Firewalld - démon de pare-feu dynamique… 27 février 11:09:37 SVR10 Systemd [1]: Arrêt Firewalld - démon de feu de feu dynamique.

Installez les iptables sur Centos / Rhel 7

Installez maintenant le service iptables à l'aide de Yum Package Manager en utilisant la commande suivante.

sudo yum install iptables-Services

Après avoir installé Activer le service iptable et commencer à utiliser les commandes ci-dessous.

sudo systemctl activer iptables sudo systemctl start iptables

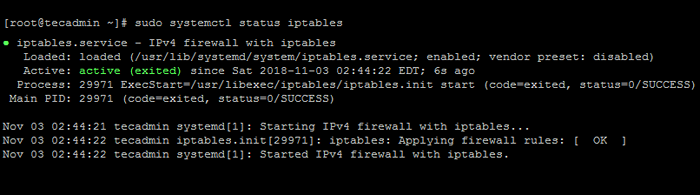

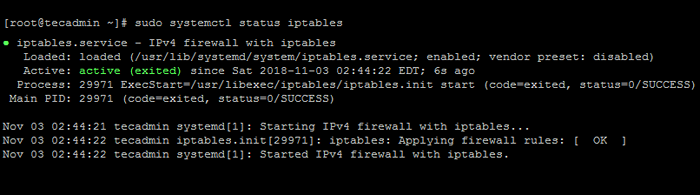

Vérifiez maintenant l'état du service iptables en utilisant la commande ci-dessous.

Sudo Systemctl Status iptables

Pour répertorier les règles iptables, utilisez la commande suivante.

sudo iptables -l

Entrée de chaîne (Accept de politique) Target Prot Opt Source Destination Acceptez tout - partout où l'état est lié à l'état, acceptez ICMP - n'importe où accepter tout - n'importe où accepter le TCP - n'importe où dans un état TCP DPT: SSH rejeter tout - n'importe où - n'importe où Partout rejet avec la chaîne ICMP-Host-Prohibited Forward (Policy Accept) Target Prot Opt Source Destination Reject Tous - partout où le rejet de la chaîne est rejeté avec ICMP Host-Host (Accept) Cibler Opt Source Destination

- « Comment activer la compression GZIP sur le serveur Web Nginx

- Comment sauvegarder et restaurer la base de données postgresql (5 conseils) »