Comment auditer le processus Linux à l'aide de «Austrace» sur Centos / Rhel

- 3561

- 873

- Emilie Colin

Cet article est notre série en cours sur l'audit Linux, dans nos trois derniers articles, nous avons expliqué comment auditer les systèmes Linux (Centos et Rhel).

Dans cet article, nous expliquerons comment auditer un processus donné en utilisant autocartre Utilité, où nous analyserons un processus en traçant le système appelle un processus fait.

Lire aussi: Comment tracer l'exécution des commandes dans le script shell avec le traçage de la coquille

Qu'est-ce que l'auteur?

autocartre est un utilitaire de ligne de commande qui exécute un programme jusqu'à sa sortie, tout comme se décrocher; Il ajoute les règles d'audit pour retracer un processus et enregistre les informations d'audit dans / var / www / audit / Audit.enregistrer déposer. Pour que ça marche (je.e Avant d'exécuter le programme sélectionné), vous devez d'abord supprimer toutes les règles d'audit existantes.

La syntaxe pour l'utilisation autocartre est montré ci-dessous, et il n'accepte qu'une seule option, -r qui limite les systèmes collectés à ceux requis pour évaluer l'utilisation des ressources du processus:

# AUTRACE -R Programme Programme-args

Attention: Dans le autocartre Page de l'homme, la syntaxe comme suit, qui est en fait une erreur de documentation. Étant donné que l'utilisation de ce formulaire, le programme que vous exécutez supposera que vous utilisez l'une de ses options internes, ce qui entraîne une erreur ou effectuer l'action par défaut activée par l'option.

# Programme AUTRACE -R Programme-args

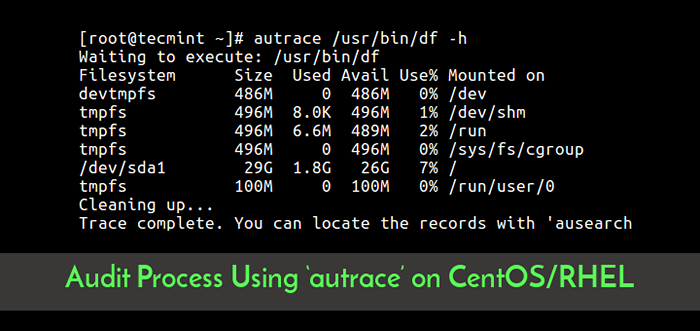

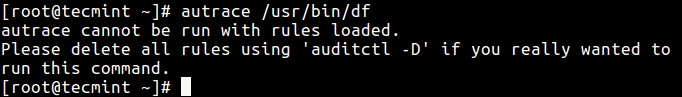

Si vous avez des règles d'audit, autocartre Affiche l'erreur suivante.

# AUTRACE / USR / BIN / DF

Erreur d'automobile

Erreur d'automobile Supprimez d'abord toutes les règles AuditD avec la commande suivante.

# auditctl -d

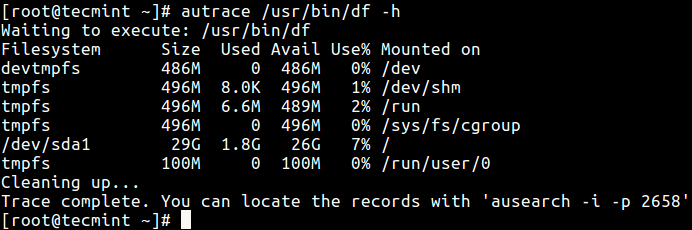

Puis procéder à courir autocartre avec votre programme cible. Dans cet exemple, nous traçons l'exécution de la commande DF, qui affiche l'utilisation du système de fichiers.

# AUTRACE / USR / BIN / DF -H

Commande de trace DF

Commande de trace DF Dans la capture d'écran ci-dessus, vous pouvez trouver toutes les entrées de journal à faire avec la trace, dans le fichier journal d'audit à l'aide de l'utilitaire AUSEARCH comme suit.

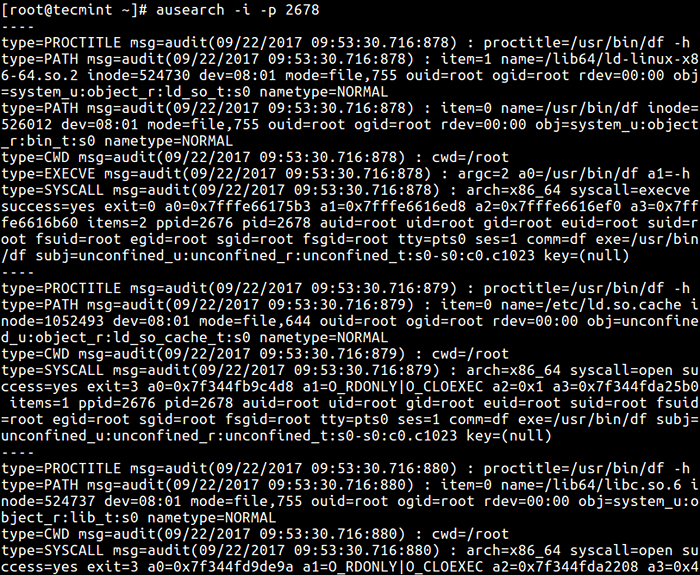

# AUSEARCH -I -P 2678

Où l'option:

-je- Permet l'interprétation des valeurs numériques dans le texte.-p- passe l'ID de processus à rechercher.

Rapport d'audit de la commande DF

Rapport d'audit de la commande DF Pour générer un rapport sur les détails de trace, vous pouvez créer une ligne de commande de ausearch et aureport comme ça.

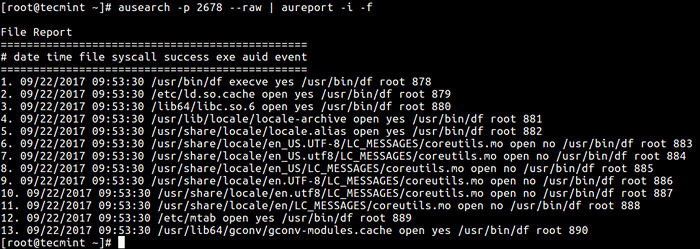

# AUSEARCH -P 2678 --RAW | aureport -i -f

Où:

--brut- dit à AUSEARCH de fournir une entrée brute à Aureport.-F- Permet les rapports sur les fichiers et les sockets AF_UNIX.-je- permet l'interprétation des valeurs numériques dans le texte.

Générer un rapport de trace de la commande DF

Générer un rapport de trace de la commande DF Et en utilisant la commande ci-dessous, nous limitons les systèmes recueillis à ceux nécessaires pour analyser l'utilisation des ressources du processus DF.

# AUTRACE -R / USR / BIN / DF -H

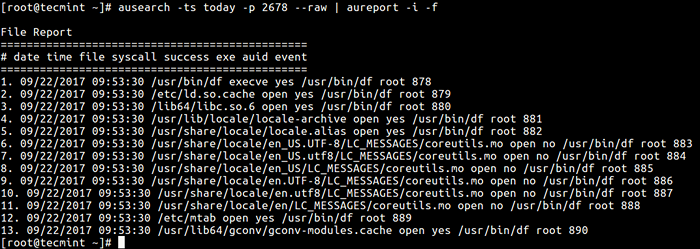

En supposant que vous ayez publié un programme au cours de la dernière semaine; ce qui signifie qu'il y a beaucoup d'informations vilées dans les journaux d'audit. Pour produire un rapport uniquement pour les enregistrements d'aujourd'hui, utilisez le -ts Indicateur AUSEARCH pour spécifier la date / heure de début pour la recherche:

# AUSEARCH -ts Today -P 2678 --RAW | aureport -i -f

Générer un rapport de trace basé sur le temps

Générer un rapport de trace basé sur le temps C'est ça! De cette façon, vous pouvez tracer et auditer un processus Linux spécifique en utilisant autocartre outil, pour plus d'informations, vérifiez les pages de l'homme.

Vous pouvez également lire ces guides utiles connexes:

- Sysdig - Un puissant outil de surveillance et de dépannage du système pour Linux

- BCC - outils de traçage dynamique pour la surveillance des performances Linux, le réseautage et plus

- 30 Exemples utiles «PS Commande» pour la surveillance des processus Linux

- Cputool - Limiter et contrôler l'utilisation du processeur de tout processus dans Linux

- Trouver les processus de fonctionnement supérieur par la mémoire la plus élevée et l'utilisation du processeur dans Linux

C'est tout pour le moment! Vous pouvez poser des questions ou partager des réflexions sur cet article via le commentaire ci-dessous. Dans le prochain article, nous décrire comment configurer PAM (module d'authentification enfichable) pour l'audit de l'entrée TTY pour les utilisateurs spécifiés Centos / Rhel.

- « 10 exemples pratiques utilisant des caractères génériques pour correspondre aux noms de fichiers en Linux

- Chkservice - un moyen facile de gérer les unités Systemd dans le terminal »