Comment protéger les liens durs et symboliques dans Centos / Rhel 7

- 1104

- 151

- Victor Charpentier

Dans Linux, les liens durs et souples sont référencés à des fichiers, qui sont très importants, sinon très bien protégés, toutes les vulnérabilités peuvent être exploitées par des utilisateurs ou attaquants du système malveillant.

Une vulnérabilité commune est le Race à symbolique. Il s'agit d'une vulnérabilité de sécurité dans le logiciel, qui se déroule lorsqu'un programme crée insécurité des fichiers (en particulier les fichiers temporaires), et un utilisateur de système malveillant peut créer un lien symbolique (doux) vers un tel fichier.

Lire aussi: Comment créer un lien dur et symbolique dans Linux

Cela se produit pratiquement; Un programme vérifie si un fichier temporaire existe ou non, au cas où il ne le fait pas, il crée le fichier. Mais dans ce court laps de temps entre vérifier le fichier et le créer, un attaquant peut éventuellement créer un lien symbolique vers un fichier et il ou elle n'est pas autorisé à accéder.

Ainsi, lorsque le programme s'exécute avec des privilèges valides crée le fichier avec le même nom que celui créé par l'attaquant, il crée littéralement le fichier cible (lié) que l'attaquant avait l'intention d'accéder. Par conséquent, cela pourrait donner à l'attaquant un moyen de voler des informations sensibles au compte racine ou exécuter un programme malveillant sur le système.

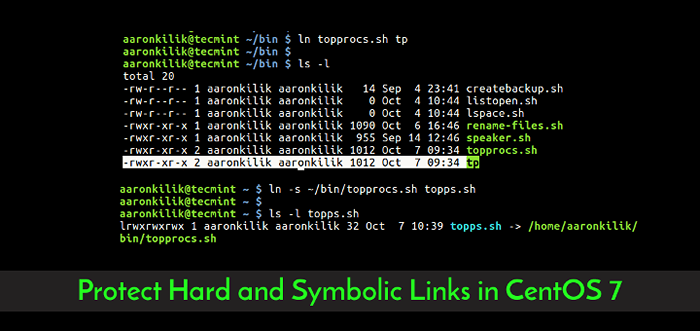

Par conséquent, dans cet article, nous vous montrerons comment sécuriser les liens durs et symboliques des utilisateurs ou des pirates malveillants Centos / Rhel 7 distribution.

Sur Centos / Rhel 7 existe une fonctionnalité de sécurité vitale qui ne permet que des liens d'être créés ou suivis par des programmes uniquement si certaines conditions sont remplies comme décrit ci-dessous.

Pour les liens durs

Pour qu'un utilisateur système puisse créer un lien, l'une des conditions suivantes doit être remplie.

- l'utilisateur ne peut lier que des fichiers qu'il possède.

- L'utilisateur doit d'abord avoir lu et écrire un accès à un fichier, auquel il souhaite créer un lien vers.

Pour les liens symboliques

Les processus ne sont autorisés à suivre que les liens qui sont en dehors des répertoires du monde (autres utilisateurs sont autorisés à écrire sur) qui ont des bits collants, ou l'un des éléments suivants doit être vrai.

- Le processus suivant le lien symbolique est le propriétaire du lien symbolique.

- Le propriétaire du répertoire est également le propriétaire du lien symbolique.

Activer ou désactiver la protection sur les liens durs et symboliques

Surtout, par défaut, cette fonctionnalité est activée en utilisant les paramètres du noyau dans le fichier / usr / lib / sysctl.D / 50-Default.confli (valeur de 1 signifie activer).

FS.protégé_hardlinks = 1 fs.protégé_symLinks = 1

Cependant, pour une raison ou l'autre, si vous souhaitez désactiver cette fonctionnalité de sécurité; Créer un fichier appelé / etc / sysctl.d / 51-no-protect-links.confli avec ces options de noyau ci-dessous (valeur de 0 signifie désactiver).

Prenez note de cela 51 dans le nom de fichier (51 no-protect-links.confli), il doit être lu après le fichier par défaut pour remplacer les paramètres par défaut.

FS.protégé_hardlinks = 0 fs.protégé_symLinks = 0

Enregistrez et fermez le fichier. Ensuite, utilisez la commande ci-dessous pour effectuer les modifications ci-dessus (cette commande charge réellement les paramètres de chaque fichier de configuration du système).

# sysctl - système ou # sysctl -p #on les systèmes plus anciens

Vous aimerez peut-être également lire ces articles suivants.

- Comment protéger le mot de passe un fichier VIM dans Linux

- 5 Commandes 'Chattr' pour rendre les fichiers importants immuables (immuables) dans Linux

C'est tout! Vous pouvez publier vos requêtes ou partager toutes les réflexions relatives à ce sujet via le formulaire de rétroaction ci-dessous.

- « Comment créer des liens durs et symboliques dans Linux

- Comment rendre le fichier et le répertoire indéniable, même par root dans Linux »