Comment sécuriser Apache avec Let's Encrypt SSL Certificate sur CentOS 8

- 4335

- 109

- Romain Martinez

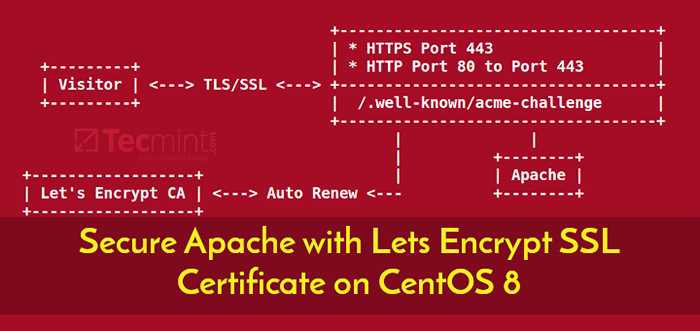

La sécurisation de votre serveur Web est toujours l'un des facteurs clés que vous devriez considérer avant de vivre avec votre site Web. Un certificat de sécurité est essentiel pour sécuriser le trafic envoyé des navigateurs Web vers les serveurs Web et, ce faisant, il incitera les utilisateurs à échanger des données avec votre site Web dans la pleine connaissance que le trafic envoyé est sécurisé.

Dans la plupart des cas, les certificats de sécurité sont payés et renouvelés chaque année. Escryptons Le certificat est une autorité de certificat gratuite, ouverte et automatisée que vous pouvez utiliser pour crypter votre site. Le certificat expire après chaque 90 jours et renouvelle automatiquement sans frais.

Lecture recommandée: Comment sécuriser Nginx avec Let's Encrypt sur Centos 8

Dans cet article, nous vous montrerons comment vous pouvez installer le Certificat de crypte avec Certbot pour le Apache serveur Web et plus tard, configurez le certificat pour renouveler automatiquement Centos 8.

Conditions préalables

Avant de commencer, assurez-vous que vous avez ce qui suit en place:

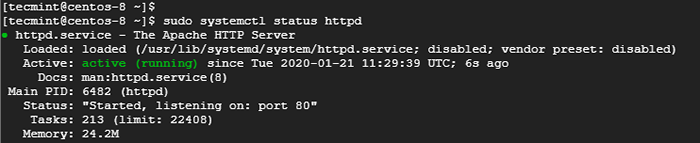

1. Une instance du serveur CentOS 8 avec serveur Web Apache HTTP installé et exécuté. Vous pouvez confirmer que votre serveur Web Apache est opérationnel.

$ sudo dnf installer httpd $ sudo systemctl status httpd

Vérifiez l'état du serveur Web Apache

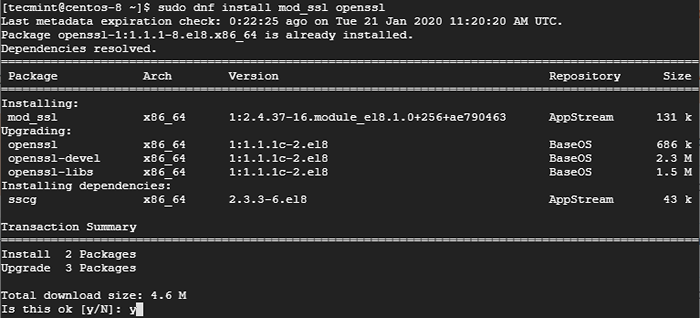

Vérifiez l'état du serveur Web Apache 2. UN Nom de domaine complet (Fqdn) pointant vers l'adresse IP publique de votre serveur Web sur votre fournisseur d'hébergement Web DNS. Pour ce guide, nous utiliserons linuxtechwhiz.Info pointant vers l'IP du serveur 34.67.63.136.

Domaine Un enregistrement pointant vers l'adresse IP du serveur

Domaine Un enregistrement pointant vers l'adresse IP du serveur Étape 1. Installez certbot dans les centos 8

Certbot est un client qui automatise l'installation du certificat de sécurité. Il récupère le certificat de Cryptons l'autorité et le déploie sur votre serveur Web sans beaucoup de tracas.

Certbot est absolument gratuit et vous permettra d'installer le certificat de manière interactive en générant des instructions en fonction de la configuration de votre serveur Web.

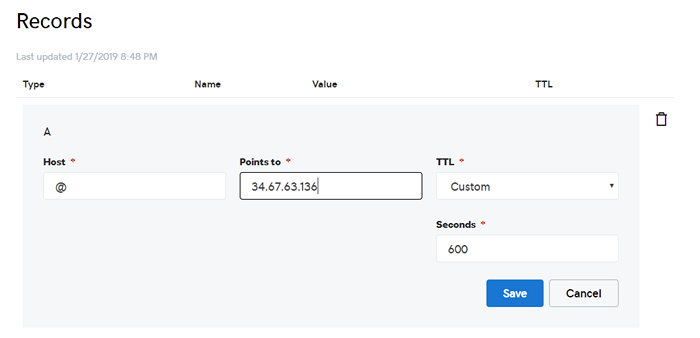

Avant de télécharger le Certbot, Tout d'abord, installez des packages nécessaires à la configuration d'une connexion cryptée.

Nous allons commencer par installer le Epel Référentiel qui fournit des packages supplémentaires de haute qualité pour les systèmes basés sur RHEL:

$ sudo dnf installer EPEL-libération

Ensuite, installez le mod_ssl et OpenSSL paquets.

$ sudo dnf installer mod_ssl openssl

Installer mod_ssl sur Centos 8

Installer mod_ssl sur Centos 8 Une fois toutes les dépendances installées, installez Certbot et le Apache module pour certificat.

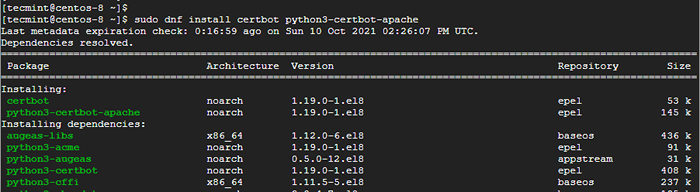

$ sudo dnf installer certbot python3-certbot-apache

Installez certbot dans CentOS

Installez certbot dans CentOS La commande installe Certbot, le module Apache pour Certbot, et d'autres dépendances.

Étape 2: Créez un hôte virtuel Apache

La prochaine étape sera de créer un fichier hôte virtuel pour notre domaine - linuxtechwhiz.Info. Commencez par créer la racine du document où vous allez placer vos fichiers HTML.

$ sudo mkdir / var / www / linuxtechwhiz.Info.confli

Créer un test indice.html fichier comme indiqué.

$ sudo echo "Bienvenue sur Apache HTTP Server

”> / Var / www / linuxtechwhiz.info / index.html

Ensuite, créez un fichier hôte virtuel comme indiqué.

$ sudo vim / etc / httpd / confre.d / linuxtechwhiz.Info

Ajoutez la configuration ci-dessous.

Servername linUXTechWhiz.Info Serveralias www.linuxtechwhiz.Info DocumentRoot / var / www / linuxtechwhiz.Info / Options-Indexes + suitSyMLinks ALLERVERRIDE Tous les erreurs / var / log / httpd / www.linuxtechwhiz.erreurs info.journal Customlog / var / log / httpd / www.linuxtechwhiz.info-accès.journal combiné

Sauvegarder et quitter.

Attribuer les autorisations à la racine du document comme indiqué.

$ sudo chown -r apache: apache / var / www / linuxtechwhiz.Info

Pour que les changements entrent en vigueur, redémarrez le service Apache.

$ sudo systemctl redémarrer httpd

Étape 3: Installez le certificat SSL de crypte sur CentOS 8

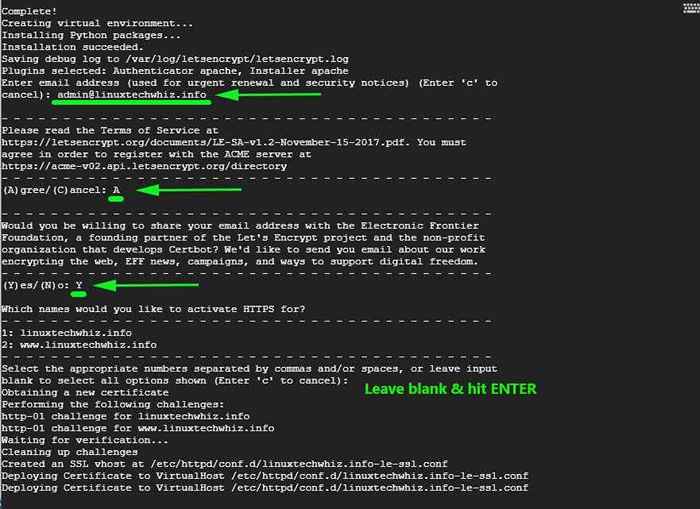

MAINTENANT Certbot comme indiqué pour commencer l'installation du Certificat de crypte.

$ sudo Certbot - Domaine-d-d.com

Dans notre cas, ce sera:

$ sudo Certbot --Apache -d linUXTechWhiz.Info

La commande vous mènera à travers une série d'invites pour vous permettre de configurer Let nous crypter pour votre domaine. Assurez-vous de fournir votre adresse e-mail, d'accepter les conditions d'utilisation et de spécifier les noms de domaine que vous souhaitez utiliser le protocole HTTPS qui est la version cryptée de HTTP.

Installation de la certification SSL sur le domaine

Installation de la certification SSL sur le domaine  Informations sur la certification SSL Scrypt

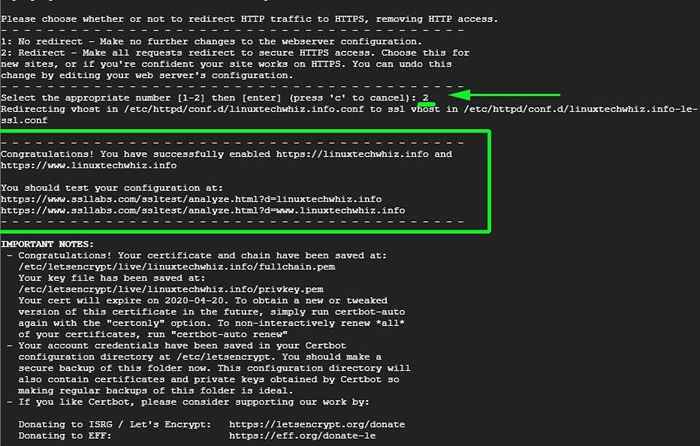

Informations sur la certification SSL Scrypt Si tout s'est bien passé, vous devriez recevoir un message de félicitations à la fin vous informant que votre site a été sécurisé en utilisant Certificat de crypte. La validité de votre certificat sera également affichée - qui est généralement après 90 jours après le déploiement.

Revenez maintenant à votre fichier hôte virtuel et ajoutez les lignes de configuration suivantes.

Sslengine sur sslcertificatefile / etc / lesencrypt / live / linuxtechwhiz.info / fullchain.pem sslcertificatekeyfile / etc / letSencrypt / live / linuxtechwhiz.info / privkey.pem

Sauvegarder et quitter.

La configuration de l'hôte virtuel final d'Apache ressemblera à ceci:

Servername linUXTechWhiz.Info Serveralias www.linuxtechwhiz.Info DocumentRoot / var / www / linuxtechwhiz.Info / Options-Indexes + suitSyMLinks ALLERVERRIDE Tous les erreurs / var / log / httpd / www.linuxtechwhiz.erreurs info.journal Customlog / var / log / httpd / www.linuxtechwhiz.info-accès.journal combiné Sslengine sur sslcertificatefile / etc / lesencrypt / live / linuxtechwhiz.info / fullchain.pem sslcertificatekeyfile / etc / letSencrypt / live / linuxtechwhiz.info / privkey.pem

Encore une fois, redémarrez Apache.

$ sudo systemctl redémarrer httpd

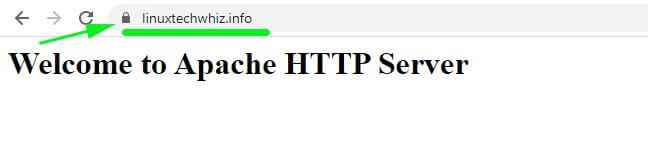

Étape 4: Vérification du certificat SSL Let's Encrypt

Pour vérifier que tout fonctionne, lancez votre navigateur et visitez l'adresse IP de votre serveur. Vous devriez maintenant voir un symbole de cadenas au début de l'URL.

Vérifiez le certificat SSL de Let's Encrypt

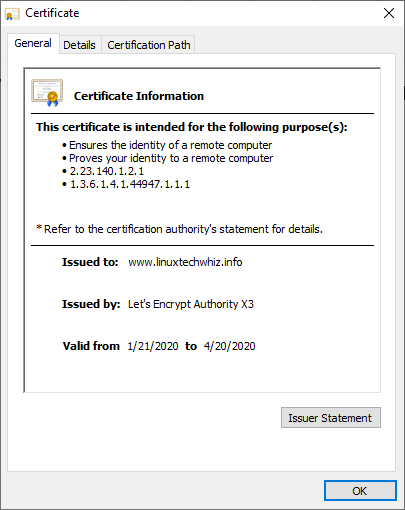

Vérifiez le certificat SSL de Let's Encrypt Pour obtenir plus de détails, cliquez sur le cadenas symbole et cliquez sur le 'Certificat'Option sur le menu déroulant qui apparaît.

Vérifiez le certificat SSL Let's Encrypt

Vérifiez le certificat SSL Let's Encrypt Les détails du certificat seront affichés dans la prochaine fenêtre contextuelle.

Informations sur le certificat SSL de crypte

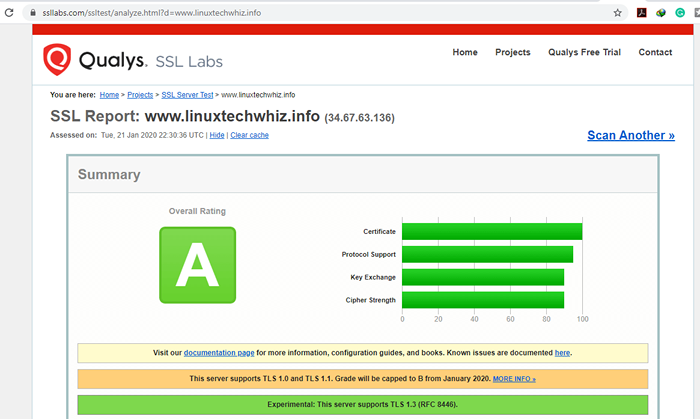

Informations sur le certificat SSL de crypte Vous pouvez également tester votre serveur à https: // www.sllabs.com / ssltest / Et votre site devrait obtenir un 'UN' grade comme indiqué.

Vérifier la notation de certificat SSL Let's Encrypt

Vérifier la notation de certificat SSL Let's Encrypt Étape 5: Certificat SSL de renouvellement automatique

Escryptons n'est valable que pour 90 jours seulement. Habituellement, le processus de renouvellement est effectué par le Certbot package qui ajoute un script de renouvellement à / etc / cron.d annuaire. Le script s'exécute deux fois par jour et renouvellera automatiquement tout certificat dans 30 jours d'expiration.

Pour tester le processus de renouvellement automatique, effectuez un test à sec avec Certbot.

$ sudo / usr / local / bin / Certbot-Auto renouveler - rythme-run

Si aucune erreur n'a été rencontrée, cela implique que vous êtes prêt à partir.

Cela nous amène à la fin de ce guide. Dans ce guide, nous avons démontré comment vous pouvez utiliser Certbot Pour installer et configurer le Certificat de crypte sur Apache Webserver fonctionnant sur un Centos 8 système.

- « Nethogs - Surveillez l'utilisation du trafic du réseau Linux par processus

- Comment installer PHP 8.0 sur Rocky Linux et Almalinux »