Comment configurer un client VPN L2TP / IPSec sur Linux

- 2984

- 153

- Clara Nguyen

L2TP (Qui veut dire Protocole de tunneling de couche 2) est un protocole de tunneling conçu pour prendre en charge les réseaux privés virtuels (connexions VPN) sur Internet. Il est mis en œuvre dans la plupart sinon tous les systèmes d'exploitation modernes, y compris les appareils compatibles Linux et VPN.

Le L2TP ne fournit aucun mécanisme d'authentification ou de chiffrement directement au trafic qui le passe, il est généralement mis en œuvre avec la suite d'authentification IPSEC (L2TP / IPSEC) pour fournir du cryptage dans le L2TP tunnel.

Dans cet article, nous montrerons comment mettre en place un VPN L2TP / IPSEC connexion dans Ubuntu et ses dérivés et Fedora Linux.

Ce guide suppose que le VPN L2TP / IPSEC Le serveur a été configuré et que vous avez reçu les détails de connexion VPN suivants de l'administrateur système de votre organisation ou de votre entreprise.

Adresse IP de passerelle ou nom d'hôte Nom d'utilisateur et mot de passe pré-partagé (secret)

Comment configurer la connexion VPN L2TP dans Linux

Pour ajouter un L2TP / IPSEC Option pour le réseau de réseau, vous devez installer le VPN NetworkManager-L2TP Plugin qui prend en charge NetworkManager 1.8 et ensuite. Il prend en charge L2TP et L2TP / IPSEC.

Pour installer le L2TP Module sur les distributions Linux basées sur Ubuntu et Ubuntu, utilisez le PPA suivant.

$ sudo add-att-repository ppa: nm-l2tp / réseau-manager-l2tp $ sudo apt-get update $ sudo apt-get install-manager-l2tp réseau-manager-l2tp-gnome

Sur Rhel / centos et fedora Linux, utilisez la commande DNF suivante pour installer L2TP module.

# dnf installer xl2tpd # dnf installer NetworkManager-L2TP # dnf installer NetworkManager-L2TP-modle ou # yum install xl2tpd # yum installer Networkager-l2tp # yum installer NetworkManager-L2TP-Gnome

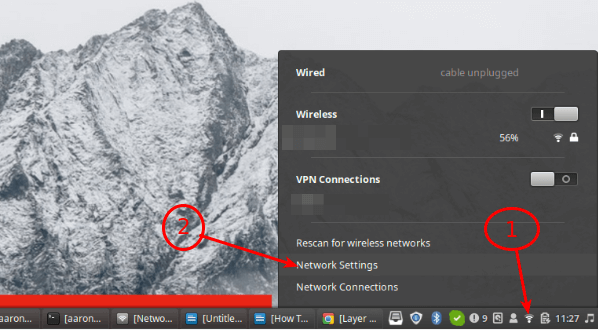

Une fois l'installation du package terminée, cliquez sur votre Gestionnaire de réseau icône, puis allez à Paramètres réseau.

Accéder aux paramètres du réseau

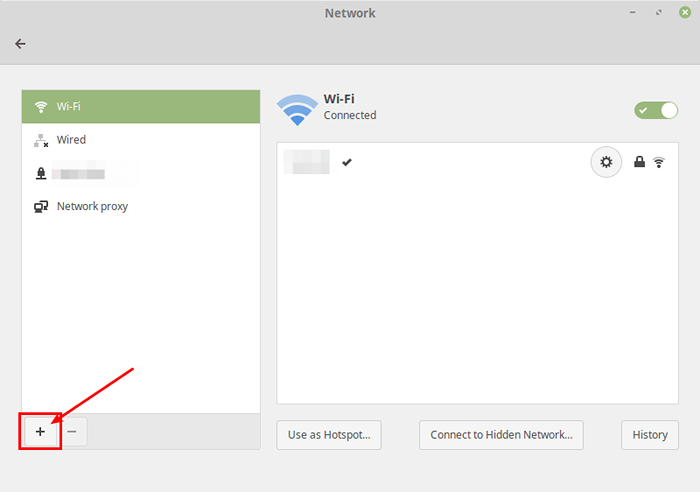

Accéder aux paramètres du réseau Ensuite, ajoutez une nouvelle connexion VPN en cliquant sur le (+) signe.

Ajouter une nouvelle connexion VPN

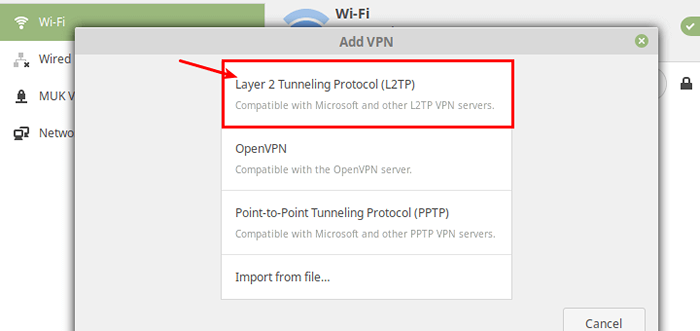

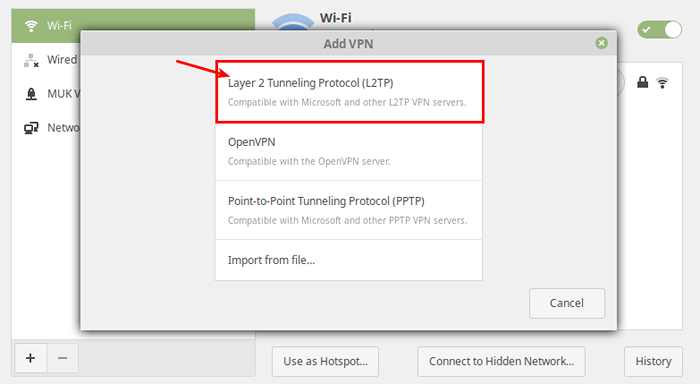

Ajouter une nouvelle connexion VPN Puis sélectionnez Protocole de tunneling de couche 2 (L2TP) Option de la fenêtre contextuelle.

Sélectionnez le protocole de tunneling de couche 2

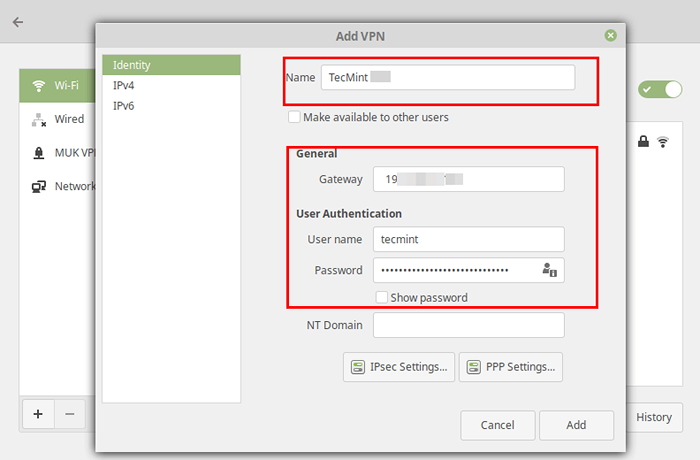

Sélectionnez le protocole de tunneling de couche 2 Ensuite, entrez les détails de la connexion VPN (adresse IP de passerelle ou nom d'hôte, nom d'utilisateur et mot de passe) que vous avez reçu de l'administrateur système, dans la fenêtre suivante.

Ajouter les détails VPN

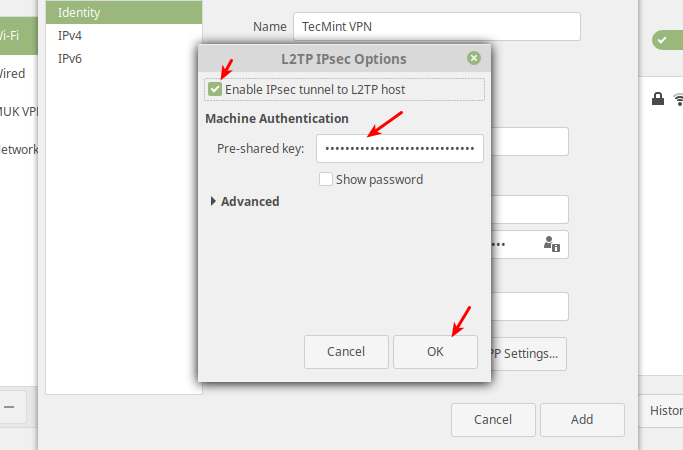

Ajouter les détails VPN Ensuite, cliquez Paramètres IPSEC Pour entrer la clé pré-partagée pour la connexion. Ensuite, activez Tunnel IPSec pour Hôte l2tp, Entrez (ou copiez et collez) la clé pré-partagée et cliquez sur OK.

Ajouter la clé pré-partagée

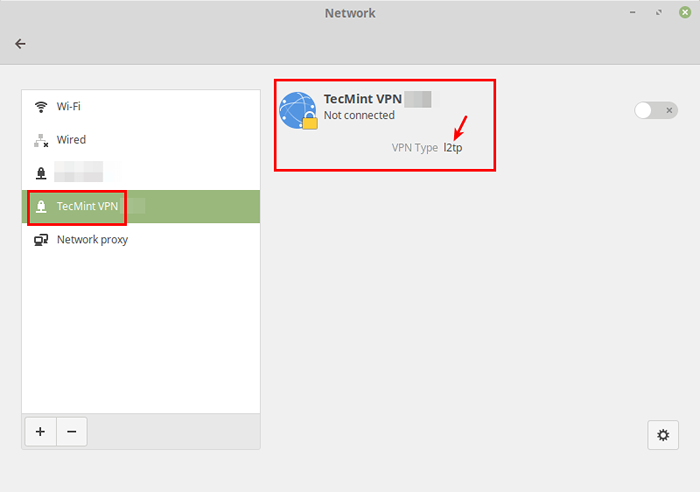

Ajouter la clé pré-partagée Après cela, cliquez Ajouter. Maintenant, votre nouvelle connexion VPN doit être ajoutée.

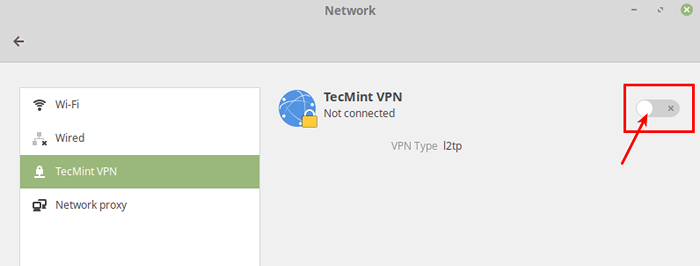

Connexion VPN créée

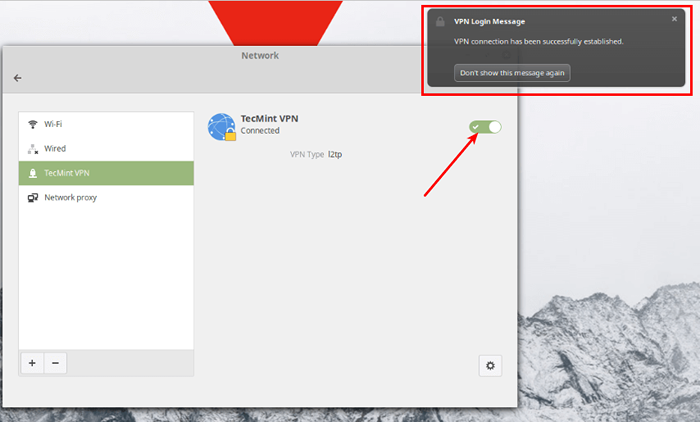

Connexion VPN créée Ensuite, activez la connexion VPN pour commencer à l'utiliser. Si les détails de la connexion sont corrects, la connexion doit être établie avec succès.

Activer la connexion VPN

Activer la connexion VPN  Connexion VPN activée

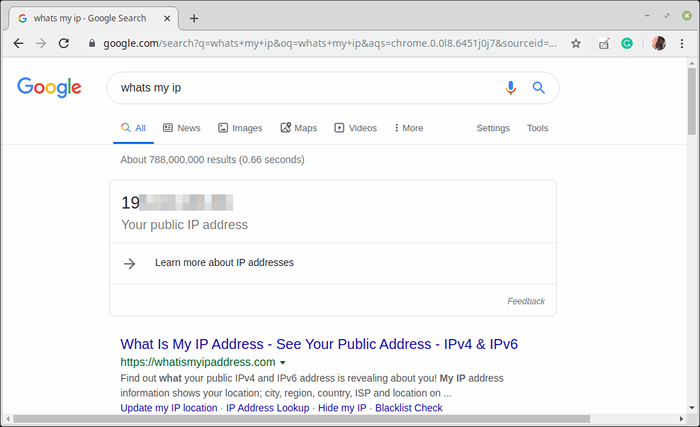

Connexion VPN activée Enfin et surtout, testez si le VPN fonctionne bien. Vous pouvez vérifier l'adresse IP publique de votre ordinateur pour le confirmer à partir d'un navigateur Web: il devrait maintenant pointer de l'IP de la passerelle.

Confirmez votre connexion VPN

Confirmez votre connexion VPN C'est la fin de cet article. Si vous avez des questions ou des pensées à partager, atteignez-nous via le formulaire de rétroaction ci-dessous.

- « Comment configurer un cluster redis dans Centos 8 - Partie 3

- Comment mettre en place un VPN basé sur IPSec avec Strongswan sur Centos / Rhel 8 »