Comment utiliser Sagator, une passerelle antivirus / antipam, pour protéger votre serveur de messagerie

- 3088

- 535

- Anaïs Charles

Nous lisons les infections virales (les nouvelles sortent tout le temps) et nous sommes en quelque sorte affectés par le courrier de spam quotidiennement. Bien qu'il existe de nombreuses solutions gratuites et commerciales (disponibles en tant qu'applications client) pour les deux nuisances, les administrateurs système doivent avoir une stratégie pour traiter ces menaces bien avant d'atteindre les boîtes aux lettres des utilisateurs.

Sagator - Une protection antiviurs / antipam pour le serveur de messagerie

Sagator - Une protection antiviurs / antipam pour le serveur de messagerie L'une de ces stratégies est la mise en place d'un antivirus / / anti-spam passerelle. Vous pouvez considérer cet outil comme une couche intermédiaire (ou un filtre) entre le monde extérieur et votre réseau intérieur en ce qui concerne le contenu des e-mails.

De plus, si vous y réfléchissez, il est beaucoup plus facile d'installer et de maintenir un seul logiciel dans une seule machine (le serveur de messagerie) que pour faire de même sur plusieurs machines individuellement.

Dans cet article, nous vous présenterons Sagateur, Une passerelle antivirus / anti-spam pour les serveurs de courrier Linux écrit en python. Entre autres choses, Sagator fournit la journalisation de la base de données, les statistiques d'utilisation et les rapports quotidiens pour les utilisateurs. Cela dit, commençons.

Installation du serveur de messagerie Sagator et Postfix

À installer Sagateur dans Centos / Rhel 7, Télécharger et installer les packages RPM suivants. La dernière version bêta (7) comprend la prise en charge et les correctifs pour systemd - C'est pourquoi nous préférons l'installer en utilisant cette méthode au lieu de télécharger le package à partir des référentiels.

# RPM -UVH https: // www.salstar.SK / PUB / SAGATOR / EPEL / TEST / 7 / I386 / SAGATOR-CORE-1.3.2-0.bêta7.EL7.noarch.RPM # RPM -UVH https: // www.salstar.SK / PUB / SAGATOR / EPEL / TEST / 7 / I386 / SAGATOR-1.3.2-0.bêta7.EL7.noarch.RPM

Si vous effectuez cette installation sur un nouveau serveur, veuillez noter que plusieurs autres packages doivent être installés en tant que dépendances, parmi lesquelles nous pouvons mentionner Postfix, Clamav et Spamassassin.

De plus, vous pouvez également installer Rrdtool, un utilitaire pour créer et afficher jour / / semaine / / mois / / année graphismes total / / faire le ménage / / virus / / courrier indésirable Nombre d'e-mails.

Ces graphismes seront disponibles dans / var / www / html / sagator Une fois que le service et ses dépendances sont entièrement fonctionnels.

# yum install epel-release # yum install postfix spamassassin cllamav cllamav-scanner cllamav-scanner-systemd cllamav-data cllamav-update rrdtool

Ce n'est pas une surprise car nous aurons besoin d'un serveur de message. De plus, nous devrons peut-être installer le package MailX, qui fournit des fonctionnalités MUA (agent utilisateur de courrier, également connues sous le nom d'agent de messagerie).

Dans Debian et Ubuntu, vous devrez installer sagator à partir d'un précompilé .deb Package, que vous pouvez télécharger à partir d'ici et installer comme suit:

Debian Jessie:

# wget https: // www.salstar.SK / Pub / Sagator / Debian / Pool / Jessie / Test / Sagator-Base_1.3.2-0.beta7_all.Deb # wget https: // www.salstar.SK / Pub / Sagator / Debian / Pool / Jessie / Testing / Sagator_1.3.2-0.beta7_all.deb # dpkg -i sagator-bask.3.2-0.beta7_all.deb # dpkg -i sagator_1.3.2-0.beta7_all.deb

Ubuntu Trusty:

# wget https: // www.salstar.SK / Pub / Sagator / Ubuntu / Pool / Trusty / Testing / Sagator-Base_1.3.2-0.beta7_all.Deb # wget https: // www.salstar.SK / Pub / Sagator / Ubuntu / Pool / Trusty / Testing / Sagator_1.3.2-0.beta7_all.Deb # sudo dpkg -i sagator-bask.3.2-0.beta7_all.deb # sudo dpkg -i sagator_1.3.2-0.beta7_all.deb

Comme c'était le cas avec Centos, Vous devrez installer et configurer le serveur de messagerie, Spamassassin, et Clamp paquets:

# aptitude installer postfix spamassassin cllamav cllamav-daemon -y

N'oubliez pas d'utiliser Sudo dans Ubuntu.

Ensuite, quelle que soit la distribution, vous devrez mettre à jour la définition du virus avant de commencer Clamp. Avant de le faire, modifiez / etc / Clamd.d / scanner.confli et / etc / freshclam.confli et supprimez la ligne suivante:

Exemple

Aussi dans / etc / Clamd.d / scanner.confli, Assurez-vous que la ligne suivante n'est pas en train de voir:

Localsocket / var / Run / Clamd.scan / palourde.chaussette

Enfin, faire

# FreshClam

Et démarrer / activer Clamav, Spamassassin et Sagator:

# SystemCTL Démarrer [Protégé par e-mail] # SystemCTL Démarrer Spamassassin # SystemCTL Start Sagator # SystemCTL Activer [Protégé par e-mail] # SystemCTL Activer Spamassassin # SystemCTL Activer Sagator

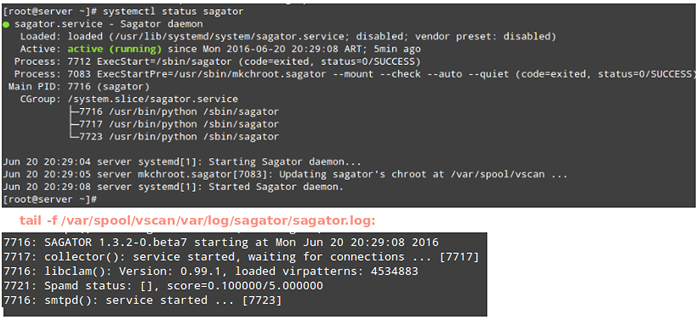

Vous voudrez peut-être vérifier le journal Sagator pour vous assurer que le service a démarré correctement:

# SystemCTL Status -l Sagator

ou pour plus de détails,

# tail -f / var / spool / vscan / var / log / sagator / sagator.enregistrer

Les commandes ci-dessus sont illustrées dans l'image suivante:

Vérifiez l'état des sagateurs et les journaux

Vérifiez l'état des sagateurs et les journaux Configuration de Sagator dans Linux

Le fichier de configuration principal est situé à / etc / sagator.confli. Jetons un coup d'œil à l'ensemble minimum de directives que nous devons définir pour que Sagator fonctionne correctement:

Étape 1 - Nous utiliserons Sagator à l'intérieur d'un chroot, Assurez-vous donc que la ligne suivante n'est pas en pavée:

Chroot = '/ var / spool / vscan'

Étape 2 - Assurez-vous que le FICHIER JOURNAL La directive correspond à la valeur suivante:

Logfile = chroot + '/ var / log / sagator / sagator.enregistrer'

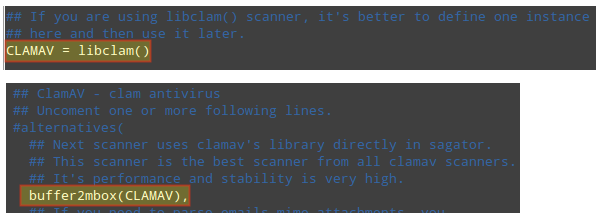

Étape 3 - Choisissez un antivirus qui sera intégré à Sagator. Pour ce faire, assurez-vous que les lignes mises en évidence dans l'image ci-dessous sont non en découvies:

Configurer le sagator

Configurer le sagator Alors que vous êtes libre de choisir parmi une grande variété de solutions antivirus, Clamp Fournit des performances et une stabilité plus élevées. Bien que nous utiliserons Clamav dans ce guide, veuillez garder à l'esprit que le fichier de configuration comprend les instructions pour accrocher le sagator à d'autres solutions antivirus / antipam.

Quand tu as terminé, courez

# sagator - test

Pour vérifier le fichier de configuration. Aucune sortie n'est une bonne chose! Sinon, abordez toutes les erreurs trouvées avant de procéder.

Intégration de Sagator avec Postfix

Afin d'intégrer Sagateur avec Postfix, Assurez-vous que les lignes suivantes sont présentes dans / etc / postfix / Main.cf et / etc / postfix / maître.cf:

principal.cfmynetworks = 127.0.0.0/8 content_filter = smtp: [127.0.0.1]: 27maître.cf

#SMTP INET N - N - SMTPD 127.0.0.1:26 INET n - n - 30 smtpd -o contenu_filter = -o myhostname = localhost -o local_recipent_maps = -o relay_recipent_maps = -o mynetworks = 127.0.0.0/8 -o mynetworks_style=host -o smtpd_restriction_classes= -o smtpd_client_restrictions= -o smtpd_helo_restrictions= -o smtpd_sender_restrictions= -o smtpd_data_restrictions= -o smtpd_recipient_restrictions=permit_mynetworks,reject -o receive_override_options=no_unknown_recipient_checks,no_header_body_checks -o smtpd_use_tls=no

Ensuite, redémarrez Postfix et assurez-vous qu'il est permis de démarrer automatiquement sur le démarrage:

# systemctl redémarrer postfix # SystemCTL Activer Postfix

Nous pouvons maintenant procéder à des tests.

Tester Sagator

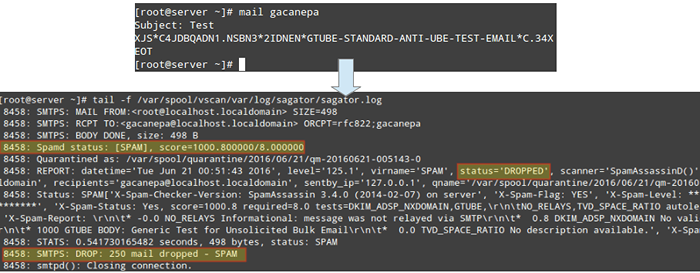

Tester Sagateur, Envoyer un e-mail de l'utilisateur racine à l'utilisateur gacanepa avec le corps suivant. Ce n'est rien de plus et rien de moins que la norme Gtube (Test générique pour un e-mail en vrac non sollicité) fourni par Spamassassin, Comme indiqué dans l'image ci-dessous:

Xjs * c4jdbqadn1.Nsbn3 * 2idnen * gtube-standard-asti-ube-test-email * c.34x

Tester Sagator

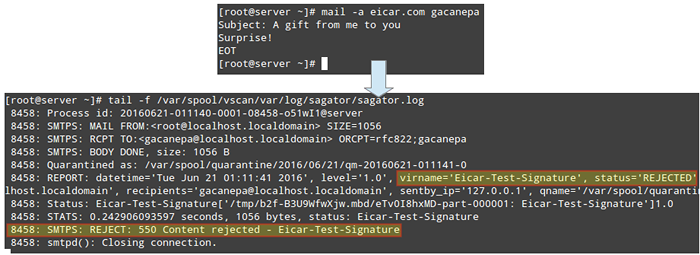

Tester Sagator Voyons maintenant ce qui se passe lorsqu'un virus est envoyé comme un attachement. Dans l'exemple suivant, nous utiliserons le Eicar Test (reportez-vous à cette entrée Wikipedia pour plus de détails):

# wget http: // www.eicar.org / téléchargement / eicar.com # mail -a eicar.com gacanepa

Puis vérifiez le journal:

# tail -f / var / spool / vscan / var / log / sagator / sagator.enregistrer

Vérifiez les journaux de messagerie pour le virus

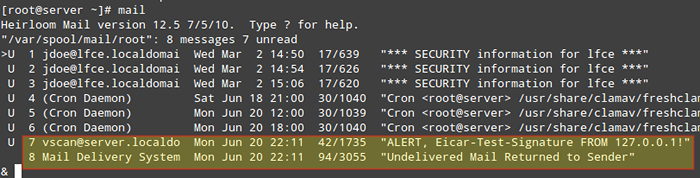

Vérifiez les journaux de messagerie pour le virus Les e-mails rejetés sont ensuite remis à l'expéditeur avec l'avis correspondant:

Le courrier rejeté retourné à l'expéditeur

Le courrier rejeté retourné à l'expéditeur Qu'est-ce qui est si bon à ce sujet? Comme tu peux le voir, courrier indésirable et virus Ne parvenez jamais réellement sur le serveur de messagerie de destination et les boîtes aux lettres des utilisateurs, mais ils sont abandonnés ou rejetés au niveau de la passerelle.

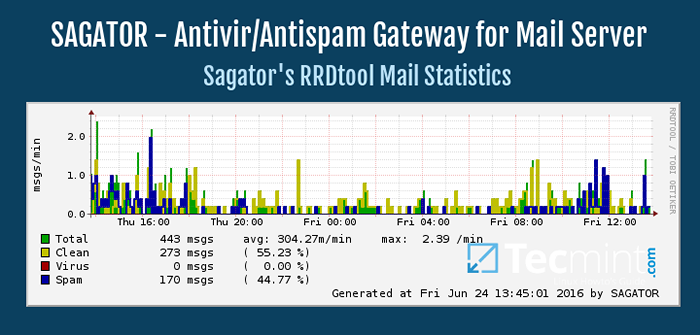

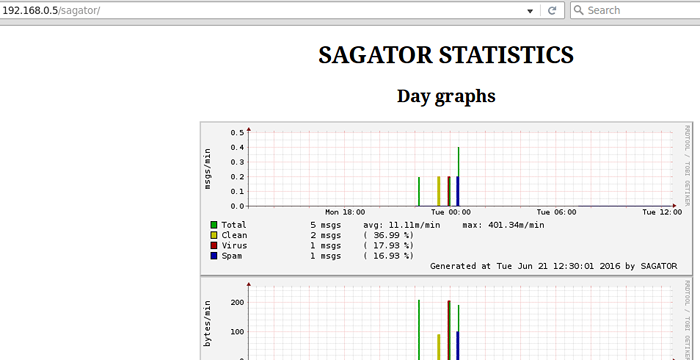

Comme nous l'avons mentionné précédemment, les graphiques sont disponibles à http: /// sagator:

Statistiques de Sagator Mail

Statistiques de Sagator Mail Résumé

Dans cet article, nous avons expliqué comment installer et configurer Sagator, une passerelle antivirus / antipam qui s'intègre de manière transparente et protège votre serveur de messagerie.

Pour plus d'informations et d'autres fonctionnalités (il y a beaucoup plus dans ce logiciel incroyable que nous ne pouvons couvert adéquatement un seul article!), vous voudrez peut-être vous référer au site Web du projet à http: // www.salstar.sk / sagator.

Comme toujours, n'hésitez pas à nous laisser une ligne en utilisant le formulaire de commentaire ci-dessous si vous avez des questions ou des commentaires.

Remerciement spécial à Jan Ondrej (SAL), le développeur de Sagateur, pour son soutien exceptionnel pendant que j'écrivais cet article.

- « Installer Joomla 3.6 Utilisation de lampe (Linux, Apache, MySQL, PHP) sur Rhel, Centos et Fedora

- Comment mettre à niveau Fedora 23 vers Fedora 24 Workstation »