Utilisez Joomscan pour scanner Joomla pour les vulnérabilités sur Kali

- 4941

- 1310

- Romain Martinez

Lors de l'installation d'un système de gestion de contenu pour votre site Web, il est facile de devenir paresseux et de supposer qu'il va faire tout le travail pour vous. Un CMS comme Joomla rend certainement les choses plus pratiques, et vous permet de publier très rapidement un site Web poli, mais cela ne signifie pas que vous ne devriez pas prendre du temps supplémentaire pour le sécuriser.

Si votre site Web dirige Joomla, vous pouvez utiliser l'utilitaire Joomscan contre votre site pour découvrir des vulnérabilités ou simplement des informations générales qui peuvent aider à une attaque contre votre site. Une fois que vous êtes au courant des points faibles du site, vous pouvez prendre les mesures appropriées pour la sécuriser. Joomscan fonctionne de manière similaire à WPSCAN, qui est utilisée pour scanner les sites WordPress pour les vulnérabilités.

Dans ce guide, nous verrons comment utiliser Joomscan sur Kali Linux. Joomscan lui-même n'est pas un outil qui peut être utilisé avec malveillance tout en effectuant des analyses simples contre un site, sauf si vous considérez le trafic supplémentaire lui-même comme malveillant. Mais les informations qu'il révèle sur un site peut être exploitée par les attaquants pour lancer une attaque. Par conséquent, assurez-vous d'avoir la permission de scanner un site Web lorsque vous utilisez cet outil.

Dans ce tutoriel, vous apprendrez:

- Comment utiliser joomscan

Utilisation de Joomscan sur Kali Linux

Utilisation de Joomscan sur Kali Linux | Catégorie | Exigences, conventions ou version logicielle utilisée |

|---|---|

| Système | Kali Linux |

| Logiciel | Joomscan |

| Autre | Accès privilégié à votre système Linux en tant que racine ou via le Sudo commande. |

| Conventions | # - Exige que les commandes Linux soient exécutées avec des privilèges racine soit directement en tant qu'utilisateur racine, soit par l'utilisation de Sudo commande$ - Exige que les commandes Linux soient exécutées en tant qu'utilisateur non privilégié régulier |

Comment utiliser joomscan

Vous pouvez installer JoomScan sur votre système (ou le mettre à jour, s'il est déjà installé) avec APT Package Manager en utilisant les commandes suivantes dans Terminal.

$ sudo apt mise à jour $ sudo apt install joomscan

Nous avons configuré un serveur de test avec Apache et Joomla installé. Suivez nos exemples de commandes ci-dessous pendant que nous vérifions la sécurité de notre site Web de test.

Utilisez le --URL Option et spécifiez l'URL du site Joomla afin de le scanner avec Joomscan.

$ joomscan --url http: // Exemple.com

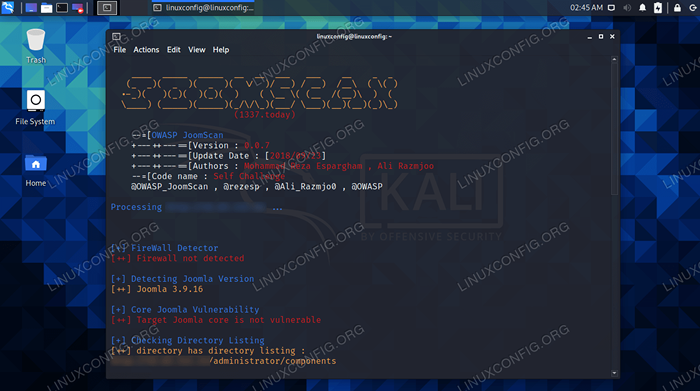

Joomscan effectuera ensuite une analyse contre le site Web, qui se termine généralement en quelques secondes.

Certaines choses révélées par le scan sont les suivantes:

- Type de pare-feu utilisé pour protéger le site

- Quelle version de Joomla fonctionne

- Si cette version a des vulnérabilités de base

- Répertoires avec des listes disponibles

- URL de la connexion administrative

- URL trouvées à l'intérieur des robots.SMS

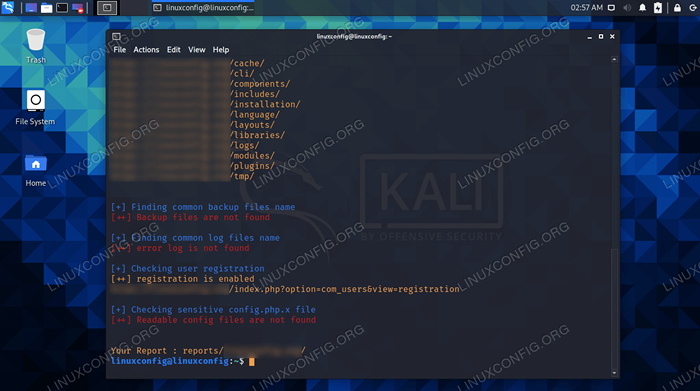

- Fichiers de sauvegarde et de journal

- Page d'enregistrement des utilisateurs

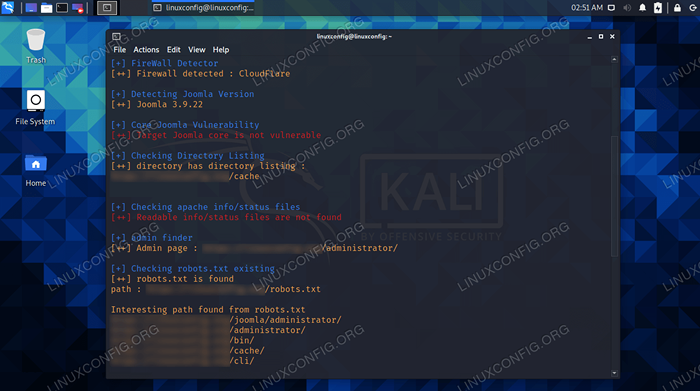

Résultats de Joomscan

Résultats de Joomscan Certaines de ces informations sont utiles aux attaquants. L'analyse montre que les listes de répertoires sont activées, ce qui permet potentiellement aux attaquants de trouver des fichiers que le propriétaire considérait comme cachés. Connaître l'URL d'administration signifie qu'un attaquant peut utiliser HYDRA ou un autre outil similaire pour lancer une attaque de dictionnaire contre les informations d'identification de connexion.

Rapport complet de Joomscan

Rapport complet de Joomscan Dans les résultats des tests de nos captures d'écran, aucune vulnérabilité n'a été découverte, mais le fait que notre page d'administration se trouve facilement et la liste des répertoires est activée peut être une préoccupation.

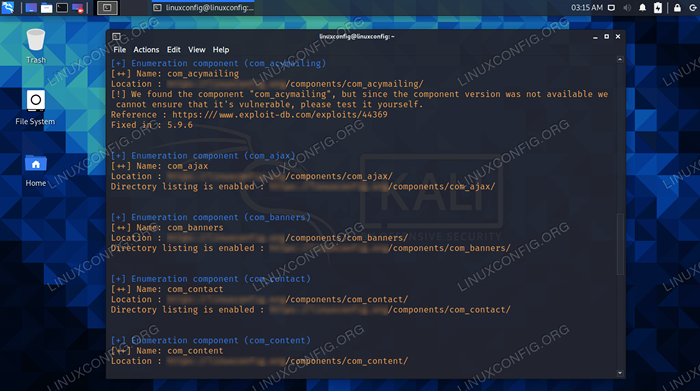

Joomscan peut également énumérer les composants, ce qui révélera quel logiciel de Joomla supplémentaire le propriétaire du site a installé. Si l'un d'eux a connu des trous de sécurité, ils agiront comme un autre vecteur d'attaque.

$ joomscan --url http: // Exemple.com - énumération-composants

Composants, vulnérabilités et annonces de répertoires Joomla exposées

Composants, vulnérabilités et annonces de répertoires Joomla exposées Non seulement joomscan énumérer les composants qu'un site utilise, mais s'ils contiennent des vulnérabilités connues, Joomscan vous alertera à ce sujet et fournira un lien afin que vous puissiez en savoir plus à ce sujet.

D'autres options pour JoomScan incluent la possibilité de définir un agent utilisateur ou un agent aléatoire.

$ joomscan --url http: // Exemple.com - user-agent "Googlebot / 2.1 (+ http: // www.google.com / bot.html) "ou $ joomscan --url http: // exemple.com - random-agent

Utilisez un proxy pour scanner le site Joomla avec le --Procuration option.

$ joomscan --url www.exemple.com --proxy http: // 127.0.0.1: 8080

Pour voir toutes ces options à tout moment, consultez le menu d'aide Joomscan.

$ joomscan - help

Réflexions de clôture

Dans ce guide, nous avons appris à scanner un site Joomla avec Joomscan sur Kali Linux. Nous avons vu diverses options à spécifier avec la commande, ce qui peut nous aider à en savoir plus sur les composants sur le site ou couvrir nos pistes via des proxys et des agents utilisateur.

Tutoriels Linux connexes:

- Comment doubler Kali Linux et Windows 10

- Liste des meilleurs outils Kali Linux pour les tests de pénétration et…

- Utilisez WPSCAN pour scanner WordPress pour les vulnérabilités sur Kali

- Comment installer Kali Linux dans VMware

- Choses à faire après l'installation d'Ubuntu 20.04 Focal Fossa Linux

- Choses à installer sur Ubuntu 20.04

- Une introduction à l'automatisation Linux, des outils et des techniques

- Configuration du serveur Kali HTTP

- Choses à faire après l'installation d'Ubuntu 22.04 Jammy Jellyfish…

- Comment prendre une capture d'écran sur Kali Linux