10 SSH (Secred Shell) Questions et réponses d'entrevue utiles

- 1273

- 47

- Mohamed Brunet

Ssh représente Enveloppe de protection est un protocole réseau, utilisé pour accéder à une machine distante afin d'exécuter des services réseau de ligne de commande et d'autres commandes sur un réseau. SSH est connu pour son comportement cryptographique à haute sécurité et il est le plus largement utilisé par les administrateurs de réseau pour contrôler les serveurs Web distants principalement.

10 questions d'entrevue SSH

10 questions d'entrevue SSH Ici dans ce Questions d'entrevue Article de la série, nous présentons des 10 questions SSH (Secure Shell) Et leurs réponses.

1. SSH est configuré sur le numéro de port, par défaut? Comment changer le port de SSH?

Répondre : SSH est configuré sur le port 22, par défaut. Nous pouvons modifier ou définir le numéro de port personnalisé pour SSH dans le fichier de configuration.Nous pouvons vérifier le numéro de port de SSH en exécutant le script de la doublure ci-dessous, directement sur le terminal.

# grep port / etc / ssh / sshd_config [sur chapeau rouge Systèmes basés sur un port grep / etc / ssh / ssh_config [sur Debian Systèmes basés

Pour modifier le port de SSH, nous devons modifier le fichier de configuration de SSH qui se trouve à '/ etc / ssh / sshd_config' ou '/ etc / ssh / ssh_config'.

# nano / etc / ssh / sshd_config [sur chapeau rouge Systèmes basés] # nano / etc / ssh / ssh_config [sur Debian Systèmes basés

Searh pour la ligne.

Port 22

Et remplacer '22«Avec tout numéro de port non engagé, disons»1080'. Enregistrez le fichier et redémarrez le service SSH pour prendre les modifications en vigueur.

# service sshd redémarrer [sur chapeau rouge Systèmes basés] # Service SSH Redémarrer [sur Debian Systèmes basés

2. En tant qu'implémentation de sécurité, vous devez désactiver la connexion racine sur le serveur SSH, dans Linux. Que suggérerais-tu?

Répondre : L'action ci-dessus peut être implémentée dans le fichier de configuration. Nous devons modifier le paramètre 'permutrootlogin' en «non» dans le fichier de configuration pour désactiver la connexion racine directe.Pour désactiver la connexion racine SSH, ouvrez le fichier de configuration situé à '/ etc / ssh / sshd_config' ou '/ etc / ssh / ssh_config'.

# nano / etc / ssh / sshd_config [sur chapeau rouge Systèmes basés] # nano port / etc / ssh / ssh_config [sur Debian Systèmes basés

Modifier le paramètre 'Permatlogine' pour 'Non'et redémarrez le service SSH comme le montre ci-dessus.

3. SSH ou Telnet? Pourquoi?

Répondre : SSH et Telnet sont un protocole réseau. Les deux services sont utilisés pour se connecter et communiquer avec une autre machine sur le réseau. SSH utilise le port 22 et Telnet utilise le port 23 par défaut. Telnet envoie des données en texte brut et en format non crypté que tout le monde peut comprendre tandis que SSH envoie des données au format crypté. Sans oublier que SSH est plus sécurisé que Telnet et donc SSH est préféré à Telnet.4. Est-il possible de se connecter au serveur SSH sans mot de passe? Comment

Répondre : Oui! Il est possible de se connecter à un serveur SSH distant sans saisir le mot de passe. Nous devons utiliser la technologie SSH-Keygen pour créer des clés publiques et privées.Créer ssh-keygen en utilisant la commande ci-dessous.

$ ssh-keygen

Copiez des clés publiques à l'hôte distant en utilisant la commande ci-dessous.

$ ssh-copy-id -i / home / user /.ssh / id_rsa.serveur à distance de pub

Note: Remplacer UTILISATEUR avec le nom d'utilisateur et Serveur à distance par adresse de serveur distant.

La prochaine fois que nous essaierons de nous connecter au serveur SSH, cela permettra à la connexion sans demander de mot de passe, en utilisant le keygen. Pour des instructions plus détaillées, lisez comment connecter le serveur SSH distant sans mot de passe.

5. Comment allez-vous permettre aux utilisateurs et aux groupes d'avoir accès à SSH Sever?

Répondre : Oui! Il est possible de permettre aux utilisateurs et aux groupes d'avoir accès au serveur SSH.Ici encore, nous devons modifier le fichier de configuration du service SSH. Ouvrez le fichier de configuration et ajoutez des utilisateurs et des groupes en bas comme indiqué ci-dessous, puis redémarrez le service.

Autorsers tecmint tecmint1 tecmint2 allowgroups group_1 group_2 group_3

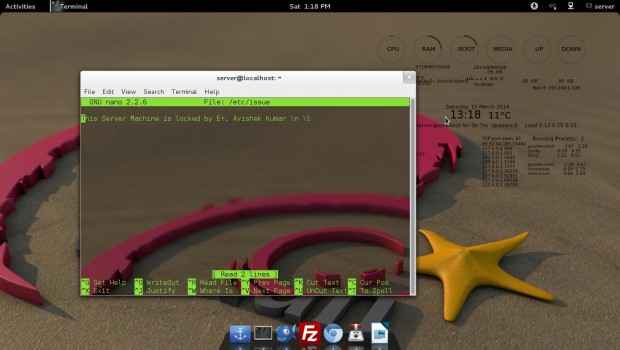

6. Comment ajouter un message d'accueil / d'avertissement dès qu'une connexion de l'utilisateur au serveur SSH?

Répondre : Afin d'ajouter un message d'accueil / d'avertissement dès qu'un utilisateur est connecté au serveur SSH, nous devons modifier le fichier appelé '/ etc / problème' et ajouter un message là-bas.# nano / etc / problème

Et ajoutez votre message personnalisé dans ce fichier. Voir, ci-dessous une prise d'écran qui affiche un message personnalisé dès que l'utilisateur s'est connecté au serveur.

Message de connexion SSH

Message de connexion SSH 7. SSH a deux protocoles? Justifier cette déclaration.

Répondre : SSH utilise deux protocoles - Protocole 1 et protocole 2. Le protocole 1 est plus ancien que le protocole 2. Le protocole 1 est moins sécurisé que le protocole 2 et doit être désactivé dans le fichier de configuration.Encore une fois, nous devons ouvrir le fichier de configuration SSH et ajouter / modifier les lignes comme indiqué ci-dessous.

# protocole 2,1 au protocole 2

Enregistrez le fichier de configuration et redémarrez le service.

8. Est-il possible de retracer les tentatives de connexion non autorisées au serveur SSH avec la date d'intrusion avec leur IP correspondante.

Répondre : Oui! Nous pouvons trouver les tentatives de connexion échouées dans le fichier journal créé à l'emplacement '/ var / log / sécurisé'. Nous pouvons faire un filtre en utilisant la commande grep comme indiqué ci-dessous.# Cat / var / log / sécurisé | grep "Mot de passe défaillard pour"

Note: La commande grep peut être modifiée d'une autre manière pour produire le même résultat.

9. Est-il possible de copier des fichiers sur SSH? Comment?

Répondre : Oui! Nous pouvons copier des fichiers via SSH à l'aide de Command SCP, signifie 'Secure Copy'. SCP Copies Fichier à l'aide de SSH et est très sécurisé dans le fonctionnement.Une commande SCP facturée en action est représentée ci-dessous:

$ scp text_file_to_be_copied [Protégé par e-mail] _host_server: / path / to / distant / répertoire

Pour des exemples plus pratiques sur la façon de copier des fichiers / dossiers à l'aide de la commande SCP, lisez les 10 commandes SCP pour copier des fichiers / dossiers dans Linux.

dix. Est-il possible de transmettre l'entrée à SSH à partir d'un fichier local? Si oui! Comment?

Répondre : Oui! Nous pouvons transmettre l'entrée à SSH à partir d'un fichier local. Nous pouvons le faire simplement comme nous le faisons dans le langage des scripts. Voici une commande simple une doublure, qui passera les entrées des fichiers locaux à SSH.# ssh [e-mail protégé] < local_file.txt

SSH est un sujet très chaud du point d'interview, de tous les temps. Les questions ci-dessus auraient sûrement ajouté à vos connaissances.

C'est tout pour le moment. Je serai bientôt là avec un autre article intéressant. Jusque-là, restez à l'écoute et connecté à Tecmint. N'oubliez pas de nous fournir vos précieux commentaires dans notre section de commentaires.

- « Comment utiliser Python 'SimpleHttpServer' pour créer un serveur Web ou servir des fichiers instantanément

- Mon histoire n ° 5 Linux Journey de M. Stuart J Mackintosh »