Désactiver ou activer la connexion racine SSH et limiter l'accès SSH dans Linux

- 1677

- 408

- Maxence Arnaud

Tout le monde sait ça Linux Les systèmes sont livrés avec racine accès utilisateur et par défaut, racine L'accès est activé pour le monde extérieur.

Pour des raisons de sécurité, ce n'est pas une bonne idée que l'accès root SSH a activé les utilisateurs non autorisés. Parce que tout pirate peut essayer de forcer brute votre mot de passe et d'accéder à votre système.

Désactiver la connexion racine SSH

Désactiver la connexion racine SSH Il vaut donc mieux avoir un autre compte que vous utilisez régulièrement, puis passer au racine utilisateur en utilisant le 'su -'Commande lorsque cela est nécessaire. Avant de commencer, assurez-vous d'avoir un compte utilisateur régulier et avec cela, vous su ou Sudo Pour obtenir un accès racine.

[Vous pourriez également aimer: comment sécuriser et durcir le serveur OpenSSH]

Dans Linux, il est très facile de créer un compte séparé, se connecter en tant que racine utilisateur et exécutez simplement la commande addUser pour créer un utilisateur séparé. Une fois l'utilisateur créé, suivez simplement les étapes ci-dessous pour désactiver racine se connecter via Ssh.

Nous utilisons SSHD Fichier de configuration maître à désactiver racine connexion et cela peut diminuer et empêcher le pirate de gagner racine accès à votre Linux boîte. Nous voyons également comment activer racine accès à nouveau ainsi que comment limiter l'accès SSH en fonction de utilisateurs' liste.

Désactiver la connexion racine SSH

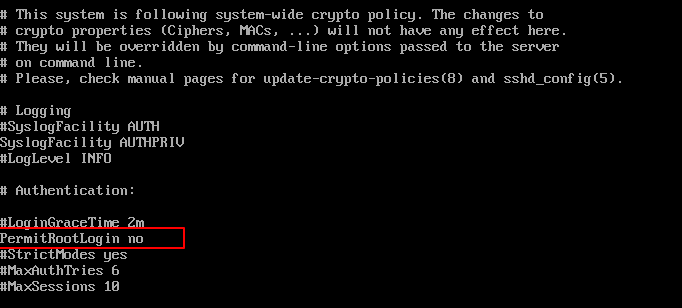

Désactiver racine Connexion, ouvrez le fichier de configuration SSH principal / etc / ssh / sshd_config avec votre choix d'éditeur.

# vi / etc / ssh / sshd_config

Recherchez la ligne suivante dans le fichier.

#Permitrootlogin non

Retirer le '#'Dès le début de la ligne. Faites en sorte que la ligne ressemble à cela.

Permutrootlogine no

Désactiver la connexion racine dans Linux

Désactiver la connexion racine dans Linux Ensuite, nous devons redémarrer le Ssh service de démon.

# systemctl redémarrer sshd ou # / etc / init.D / SSHD redémarrer

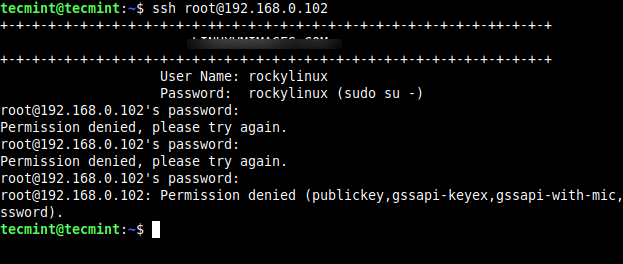

Essayez maintenant de vous connecter avec l'utilisateur racine, vous obtiendrez un "Permission refusée" erreur.

$ ssh [Protégé par e-mail] [Protégé par e-mail]: Permission refusée, veuillez réessayer.

Erreur d'autorisation SSH refusée

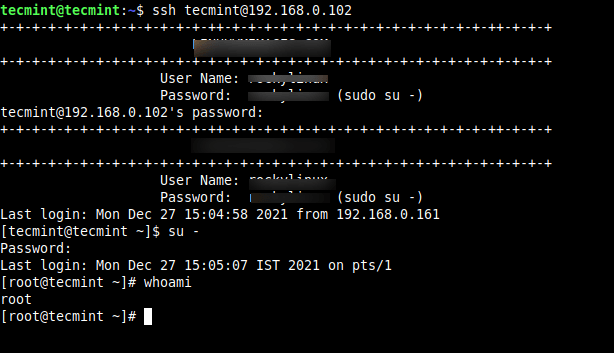

Erreur d'autorisation SSH refusée Donc, à partir de maintenant, connectez-vous en tant qu'utilisateur normal, puis utilisez le 'Su' commande pour passer à l'utilisateur root.

$ ssh [Protégé par e-mail] [Protégé par e-mail]: Dernière connexion: lun 27 décembre 15:04:58 2021 De 192.168.0.161 $ Su - Mot de passe: Dernière connexion: lun 27 décembre 15:05:07 IST 2021 sur PTS / 1

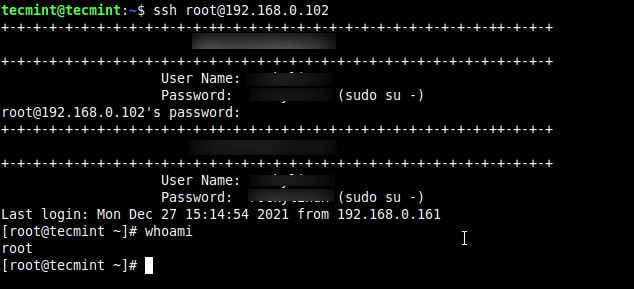

Connexion de l'utilisateur SSH

Connexion de l'utilisateur SSH Activer la connexion racine SSH

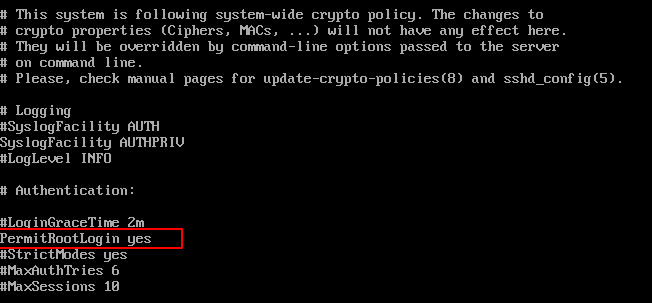

Pour activer la journalisation des racines SSH, ouvrez le fichier / etc / ssh / sshd_config.

# vi / etc / ssh / sshd_config

Recherchez la ligne suivante et supprimez le '#'Au début et enregistrez le fichier.

Permutrootlogin oui

Activer la connexion racine dans Linux

Activer la connexion racine dans Linux Redémarrer le SSHD service.

# systemctl redémarrer sshd ou # / etc / init.D / SSHD redémarrer

Essayez maintenant de vous connecter avec l'utilisateur racine.

$ ssh [e-mail protégé] [Protégé par e-mail]: Dernière connexion: lun 27 décembre 15:14:54 2021 De 192.168.0.161

Connexion racine SSH

Connexion racine SSH Limiter les connexions de l'utilisateur SSH

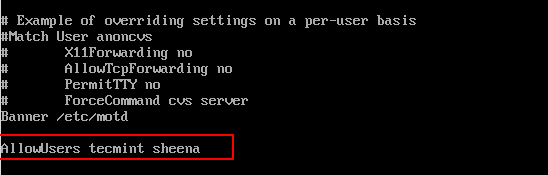

Si vous avez un grand nombre de comptes d'utilisateurs sur les systèmes, il est logique que nous limitons l'accès SSH à distance aux utilisateurs qui en ont vraiment besoin. Ouvrir le / etc / ssh / sshd_config fichier.

# vi / etc / ssh / sshd_config

Ajouter un Permis ligne au bas du fichier avec un espace séparé par une liste de noms d'utilisateur. Par exemple, l'utilisateur Tecmint et Sheena Les deux ont accès à SSH distant.

Autorisers tecmint sheena

Limiter la connexion de l'utilisateur SSH

Limiter la connexion de l'utilisateur SSH Redémarrez maintenant ssh service.

- « Comment brûler le CD / DVD dans Linux en utilisant Brasero

- Distrobox - Exécutez toute distribution Linux à l'intérieur du terminal Linux »