Comment vérifier l'intégrité du fichier et du répertoire à l'aide de Aide dans Linux

- 1383

- 249

- Mohamed Brunet

Dans notre méga guide pour durcir et sécuriser Centos 7, en vertu de la section «protéger le système en interne», L'un des outils de sécurité utiles que nous avons énumérés pour la protection du système interne contre les virus, les rootkits, les logiciels malveillants et la détection des activités non autorisées est AIDE.

AIDE (Environnement de détection d'intrusion avancée) est un petit outil de détection d'intrusion open source gratuit et puissant, qui utilise des règles prédéfinies pour vérifier l'intégrité des fichiers et du répertoire dans les systèmes d'exploitation de type UNIX tels que Linux. Il s'agit d'un binaire statique indépendant pour des configurations de surveillance client / serveur simplifiées.

Il est riche en fonctionnalités: utilise des fichiers de configuration de texte brut et une base de données, ce qui le rend facile à utiliser; Prend en charge plusieurs algorithmes de digestion de messages tels que mais sans s'y limiter à MD5, SHA1, RMD160, Tiger; prend en charge les attributs de fichiers communs; prend également en charge de puissantes expressions régulières pour inclure ou exclure sélectif des fichiers et répertoires à analyser.

Il peut également être compilé avec une prise en charge exceptionnelle pour la compression GZIP, POSIX ACL, SELINUX, XATTRS et les attributs du système de fichiers étendu.

Aide travaille en créant une base de données (qui est simplement un instantané des parties sélectionnées du système de fichiers), à partir des règles d'expression régulières définies dans le ou les fichiers de configuration (s). Une fois cette base de données initialisée, vous pouvez vérifier l'intégrité des fichiers système contre elle. Ce guide montrera comment installer et utiliser l'aide à Linux.

Comment installer l'aide à Linux

L'aide est emballée dans des référentiels officiels des distributions grand public Linux, pour l'installer exécuter la commande pour votre distribution à l'aide d'un gestionnaire de packages.

# apt install aide [sur debian / ubuntu] # yum install aide [sur rhel / centos] # dnf install aide [on fedora 22+] # zypper install aide [on opensuse] # émerge aide [on gentoo]

Après l'avoir installé, le fichier de configuration principal est / etc / aide.confli. Pour afficher la version installée ainsi que les paramètres de temps de compilation, exécutez la commande ci-dessous sur votre terminal:

# aide -v

Échantillon de sortie

Aide 0.14 Compilé avec les options suivantes: avec_mmap avec_posix_acl avec_selinux avec_prelink avec_xattr avec_lstat64 avec_readdir64 avec_zlib avec_gcrypt avec_audit config_file = "/ etc / aide.conf

Vous pouvez ouvrir la configuration à l'aide de votre éditeur préféré.

# vi / etc / aide.confli

Il a des directives qui définissent l'emplacement de la base de données, l'emplacement du rapport, les règles par défaut, les répertoires / fichiers à inclure dans la base de données.

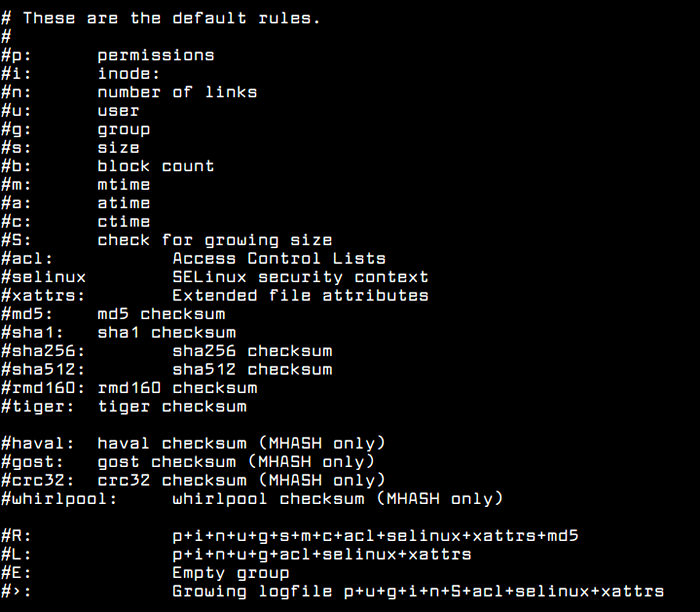

Comprendre les règles par défaut d'aide

Aide les règles par défaut

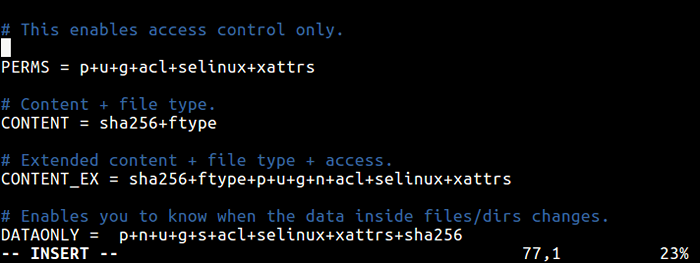

Aide les règles par défaut En utilisant les règles par défaut ci-dessus, vous pouvez définir de nouvelles règles personnalisées dans le aide.confli fichier par exemple.

Perms = P + U + G + ACL + SELINUX + XATTRS

Le Permanentes La règle est utilisée pour le contrôle d'accès uniquement, il détectera toutes les modifications dans le fichier ou les répertoires en fonction des autorisations de fichiers / répertoires, d'utilisateur, de groupe, d'autorisations de contrôle d'accès, de contexte de seinux et d'attributs de fichiers.

Cela ne vérifiera que le contenu du fichier et le type de fichier.

Contenu = SHA256 + FTYPE

Il s'agit d'une version étendue de la règle précédente, il vérifie le contenu étendu, le type de fichier et l'accès.

Contenu_ex = sha256 + ftype + p + u + g + n + acl + selinux + xattrs

Le Dataonly La règle ci-dessous aidera à détecter toute modification des données dans tous les fichiers / répertoire.

DataOnly = p + n + u + g + s + acl + selinux + xattrs + sha256

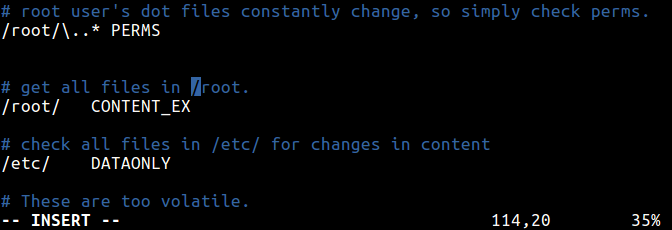

Configurer les règles de l'aide

Configurer les règles de l'aide Définition des règles pour regarder des fichiers et des répertoires

Une fois que vous avez défini les règles, vous pouvez spécifier le fichier et les répertoires à surveiller. Compte tenu de la règle PERMS ci-dessus, cette définition vérifiera les autorisations pour tous les fichiers dans le répertoire racine.

/ root / \… * perms

Cela vérifiera tous les fichiers dans le /racine Répertoire pour tout changement.

/ root / content_ex

Pour vous aider à détecter toute modification des données dans tous les fichiers / répertoire sous /etc/, utilisez ceci.

/ etc / dataonly

Configurer les règles d'aide pour le système de fichiers

Configurer les règles d'aide pour le système de fichiers Utilisation de l'aide pour vérifier l'intégrité des fichiers et du répertoire dans Linux

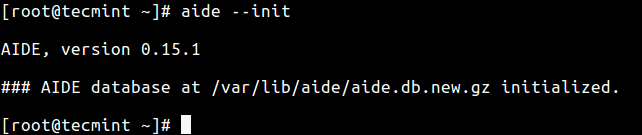

Commencez par construire une base de données contre les contrôles qui seront effectués en utilisant --init drapeau. Cela devrait être fait avant que votre système ne soit connecté à un réseau.

La commande ci-dessous créera une base de données qui contient tous les fichiers que vous avez sélectionnés dans votre fichier de configuration.

# aide - init

Initialiser la base de données de l'aide

Initialiser la base de données de l'aide Puis renommer la base de données à / var / lib / aide / aide.db.gz Avant de continuer, en utilisant cette commande.

# mv / var / lib / aide / aide.db.nouveau.gz / var / lib / aide / aide.db.gz

Il est recommandé de déplacer la base de données vers un emplacement sécurisé, éventuellement dans un support en lecture seule ou sur une autre machine, mais assurez-vous de mettre à jour le fichier de configuration pour le lire à partir de là.

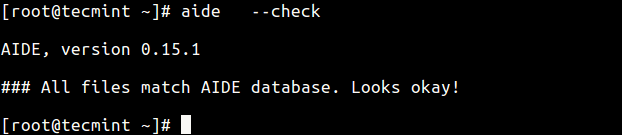

Une fois la base de données créée, vous pouvez désormais vérifier l'intégrité des fichiers et répertoires à l'aide du --vérifier drapeau.

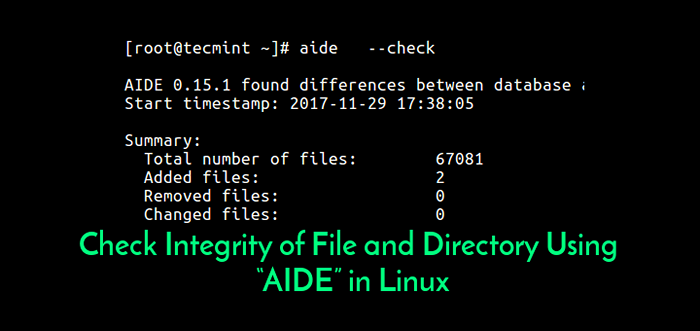

# aide --check

Il lira l'instantané dans la base de données et le compare aux fichiers / répertoires trouvés votre disque système. S'il trouve des changements dans des endroits auxquels vous ne vous attendez pas, il génère un rapport que vous pouvez ensuite examiner.

Exécuter la vérification de l'intégrité du fichier

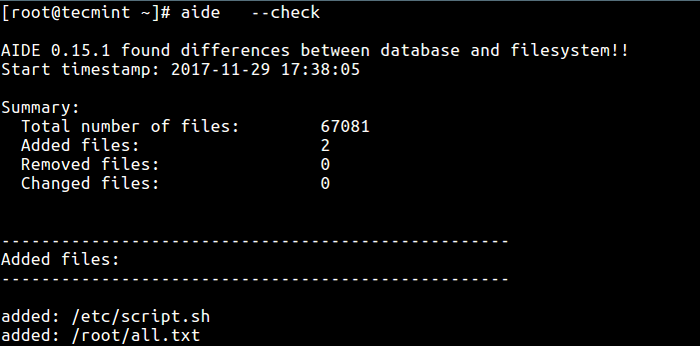

Exécuter la vérification de l'intégrité du fichier Étant donné qu'aucune modification n'a été apportée au système de fichiers, vous n'obtiendrez qu'une sortie similaire à celle ci-dessus. Essayez maintenant de créer des fichiers dans le système de fichiers, dans les zones définies dans le fichier de configuration.

# vi / etc / script.sh # touche tout.SMS

Ensuite, exécutez un chèque à nouveau, qui devrait signaler les fichiers ajoutés ci-dessus. La sortie de cette commande dépend des parties du système de fichiers que vous avez configurées pour vérifier, il peut être long des heures supplémentaires.

# aide --check

Vérifier les modifications du système de fichiers

Vérifier les modifications du système de fichiers Vous devez exécuter régulièrement des vérifications d'aides, et en cas de modifications vers des fichiers déjà sélectionnés ou l'ajout de nouveaux définitions de fichiers dans le fichier de configuration, mettez toujours à jour la base de données à l'aide de la --mise à jour option:

# aide - à la mise à jour

Après avoir exécuté une mise à jour de la base de données, pour utiliser la nouvelle base de données pour les futurs analyses, renommer toujours / var / lib / aide / aide.db.gz:

# mv / var / lib / aide / aide.db.nouveau.gz / var / lib / aide / aide.db.gz

C'est tout pour le moment! Mais prenez note de ces points importants:

- Une caractéristique de la plupart des systèmes de détection d'intrusion aide inclusive, est qu'ils ne fourniront pas de solutions à la plupart des trous de boucle de sécurité sur un système. Ils aident cependant à atténuer le processus de réponse d'intrusion en aidant les administrateurs système à examiner toutes les modifications des fichiers système / répertoires. Vous devriez donc toujours être vigilant et continuer à mettre à jour vos mesures de sécurité actuelles.

- Il a fortement recommandé de conserver la base de données nouvellement créée, le fichier de configuration et le binaire de l'aide dans un emplacement sécurisé tel que les supports en lecture seule (possible si vous installez à partir de la source).

- Pour une sécurité supplémentaire, envisagez de signer la configuration et / ou la base de données.

Pour plus d'informations et de configurations, consultez sa page homme ou consultez la page d'accueil de l'aide: http: // aide.sourceforge.filet/

- « 12 meilleures pratiques de sécurité MySQL / MARIADB pour Linux

- Comment installer le panier X-Cart à Linux »