Comment générer, cryptant SSL à l'aide de certificat

- 2899

- 552

- Noa Faure

Let's Encrypt est une autorité de certificat gratuite, automatisée et ouvrir: il vous permet de créer et d'installer des certificats TLS gratuits dans votre serveur Web avec quelques arguments en ligne de commandement. Avec Let's Encrypt, vous pouvez fournir HTTPS sur votre site Web pour chaque utilisateur sans dépenser de l'argent ou vous soucier des dates de renouvellement.

Le certificateur fournit un moyen facile de générer des certificats gratuits, Let's Encrypt pour tous les sites Web qui prennent en charge HTTP et servons leur contenu sur HTTPS. Dans cet article, nous verrons comment utiliser CERTBOT pour automatiser le processus de génération de certificats de crypte,.

Étape 1 - Installation de certificat

La plupart des systèmes Linux ont le package certitbot sous des référentiels de package par défaut. est un outil pour obtenir des certificats à partir de Let's Encrypt et de les configurer sur votre serveur Web. Le package Snap est le moyen le plus simple pour installer le certificat sur le système Ubuntu.

Ouvrez un terminal et exécutez la commande ci-dessous pour installer CERTBOT:

Installation de SUDO SNAP - CLASSIC CERTBOT Une fois une nouvelle version de CERTBOT disponible, Snap sera automatiquement mis à jour le package.

Étape 2 - Générez un certificat SSL avec CERTBOT

Maintenant, vous pouvez demander des certificats SSL à partir de Let's Encrypt en fonction du serveur Web. Nous avons discuté de 4 méthodes pour obtenir un nouveau certificat SSL, qui dépendent du serveur Web exécutant votre système. Peut-être qu'il n'y a pas de serveur Web en cours d'exécution sur le système.

Choisissez donc la bonne méthode selon l'environnement:

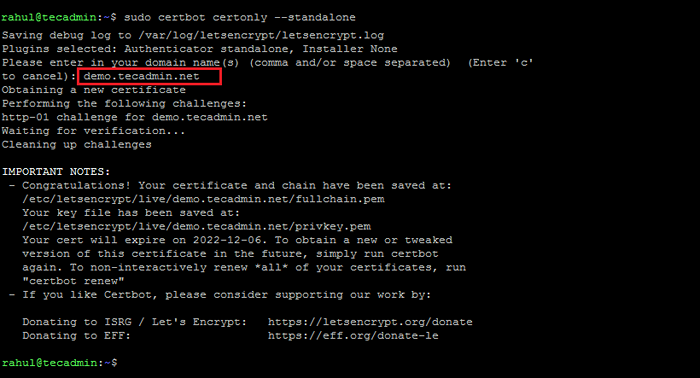

- Aucun serveur Web en cours d'exécution

Dans le cas, vous n'avez pas de serveur Web en cours d'exécution sur votre système. Tu peux

--autonomeOption pour terminer la validation du domaine en indiquant un serveur Web factice. Cette option doit se lier au port 80 afin d'effectuer la validation du domaine.Sudo Certbot Certonly - Standalone Obtenez un nouveau SSL en utilisant autonome

Obtenez un nouveau SSL en utilisant autonomeSi vous exécutez le CERTBOT pour la première fois, cela vous invitera à accepter des conditions et à fournir une adresse e-mail pour l'envoi de notifications.

Vous pouvez également fournir les entrées sur la ligne de commande, par exemple:

SUDO CERTBOT CERTONly - Standalone -D Exemple.com --staple-oocsp -m [e-mail protégé] - Agree-Tos - Certbot avec Apache

Les systèmes exécutant le serveur Web Apache, exécutent la commande suivante. Cela répertorie tous les domaines / sous-domaines configurés sur votre serveur Web. Sélectionnez les numéros appropriés pour demander un certificat.

Sudo Certbot - APACH - Certbot avec nginx

Pour les systèmes exécutant le serveur Web Nginx, utilisez la commande ci-dessous pour demander les certificats SSL.

Exemple Sudo certbot --nginx -d.com -d www.exemple.com - Un autre serveur Web en cours d'exécution

Pour le système ayant d'autres serveurs Web en cours d'exécution, sauf Apache ou Nginx. Ensuite, vous pouvez obtenir le certificat uniquement et les configurer manuellement.

Cette commande vous demandera le nom de domaine et le document racine du domaine.

Sudo Certbot Certonly --webrootVous pouvez également passer le nom de domaine et / ou le document Root sur la ligne de commande.

Sudo Certbot Certonly --webroot -w / var / www / html -d exemple.com -d www.exemple.com

Cela lira les fichiers de configuration Apache et lira tous les noms de domaine configurés. Entrez le numéro du domaine que vous souhaitez délivrer un certificat. Vous pouvez saisir plusieurs numéros séparés par des virgules.

Une fois la propriété du domaine vérifié, le certificat sera émis et le fichier de configuration Apache sera créé avec les paramètres SSL.

Tout en utilisant les commandes ci-dessus, le domaine doit être indiqué le serveur dans DNS. Assurez-vous également que /.bien connu / acme-challenge est servi par le serveur Web.

Étape 3 - Afficher les fichiers de certificat

Une fois qu'un certificat est délivré par l'autorité de Lets Encrypt. Tous les fichiers de certificat sont créés sous le / etc / LETSENCRYPT annuaire. Si votre nom de domaine est un exemple.com, alors les fichiers seront créés à l'emplacement ci-dessous.

ls -l / etc / lesencrypt / live / exemple.com / Sortie: -rw-r - r-- 1 racine racine 692 mars 9 06:59 Readme lrwxrwxrwx 1 racine racine 37 sept 6 09:56 Cert.pem ->… /… / archive / exemple.com / cert1.pem lrwxrwxrwx 1 racine racine 38 sept 6 09:56 chaîne.pem ->… /… / archive / exemple.com / chaîne1.pem lrwxrwxrwx 1 racine racine 42 sept 6 09:56 Fullchain.pem ->… /… / archive / exemple.com / fullchain1.pem lrwxrwxrwx 1 racine racine 40 sept. 6 09:56 privkey.pem ->… /… / archive / exemple.com / privkey1.pem

Changement exemple.com avec votre nom de domaine pour obtenir des fichiers corrects.

Conclusion

Let's Encrypt est une autorité de certificat qui fournit des certificats SSL gratuits pour les sites Web publics. Nous pouvons délivrer des certificats pour n'importe quel nombre de domaines. Les certificats SSL sont émis pendant 3 mois seulement, alors vous devez le renouveler. CERTBOT est un utilitaire de ligne de commande qui aide à gérer les certificats SSL de Let's Encrypt. Avec l'aide de Certbot, nous pouvons délivrer un nouveau certificat et le renouveler et le supprimer.

J'espère que ce tutoriel vous aide à travailler avec CERTBOT pour gérer le certificat SSL sur votre système.