Que signifie «accès racine» sur les PC et les smartphones?

- 1786

- 181

- Lucas Bernard

Si vous avez déjà rencontré un message sur votre ordinateur ou un autre appareil vous indiquant que vous avez besoin de privilèges plus élevés, vous avez rencontré le besoin de «Accès root."

Les systèmes d'exploitation doivent trouver un équilibre entre laisser les utilisateurs faire ce dont ils ont besoin, mais sans les laisser gâcher l'ensemble du système. Pour le meilleur ou pour le pire, lorsque vous avez un «accès root» à un ordinateur, vous avez les clés du Royaume.

Table des matières

Autour du noyau se trouvent divers composants OS tels que le système de fichiers, les pilotes de périphérique, les interfaces de programmation d'applications (API) et l'interface utilisateur (UI). L'interface utilisateur est le bit qui vous connecte, l'utilisateur, à tous ces composants du système d'exploitation fonctionnant en arrière-plan.

La plupart des utilisateurs n'ont besoin que d'accès à certains des composants du système d'exploitation, et uniquement à des degrés variables, c'est pourquoi les systèmes d'exploitation ont des niveaux de «privilège».

Les bases des privilèges du système d'exploitation

Tout comme dans la vraie vie, avoir certains privilèges dans un système d'exploitation signifie avoir accès à des choses que les utilisateurs ayant des privilèges inférieurs ne. L'accès peut être limité de plusieurs manières. Une restriction commune est l'accès au système de fichiers. Vous ne pouvez avoir des privilèges «lire» que lorsqu'il s'agit de données spécifiques, ce qui signifie que vous pouvez ouvrir ces fichiers et les lire, mais vous ne pouvez pas les modifier de quelque manière que ce soit. Pour ce faire, vous auriez besoin de privilèges «écrire».

Certains types de données peuvent ne vous donner aucun privilège «lire». Par exemple, vous ne voudriez pas qu'un ordinateur public donne aux utilisateurs l'accès aux données que seul le personnel est censé voir.

D'autres restrictions courantes concernent les paramètres de l'ordinateur et l'installation de logiciels. En utilisant différents niveaux de privilèges, les utilisateurs peuvent être empêchés d'installer ou de supprimer les applications et de modifier des choses comme le papier peint du système.

Avoir un accès root est le plus grand privilège

Avoir un «accès racine» signifie avoir le plus grand privilège possible sur l'ordinateur. Aucun fichier ou données ne vous est caché. Les utilisateurs racinaires peuvent modifier n'importe quel aspect du système d'exploitation.

Toute application que l'utilisateur racine exécute avec les mêmes privilèges peut faire tout ce qu'un utilisateur racine peut. L'accès racine est essentiel pour résoudre de nombreux problèmes et maintenance générale de l'ordinateur.

Un autre terme pour un utilisateur racine est «l'administrateur», bien que dans certains cas, un compte administrateur peut avoir des privilèges légèrement inférieurs à celui du compte racine, en fonction du système d'exploitation et de la façon dont les choses sont spécifiquement configurées. Dans la plupart des cas, les privilèges administratifs et les privilèges racinaires sont des termes interchangeables.

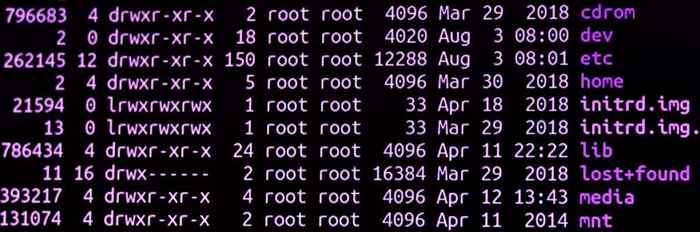

Niveaux de privilège de l'utilisateur Linux

Linux et d'autres systèmes d'exploitation «de type Unix» ont une approche spécifique des comptes racinaires. Il y a toujours au moins un compte racine dans Linux, créé lorsque vous installez le système d'exploitation pour la première fois. Par défaut, ce compte n'est pas un compte d'utilisateur destiné à une utilisation quotidienne. Au lieu de cela, chaque fois qu'un utilisateur régulier doit faire quelque chose qui nécessite un accès root, il doit fournir un nom d'utilisateur et un mot de passe, qui augmente temporairement les privilèges pour accomplir la tâche, puis redescendent aux niveaux normaux des privilèges de l'utilisateur.

À l'aide du terminal Linus, une interface textuelle, les utilisateurs peuvent utiliser la commande «sudo», qui est abrégé pour «SuperUser Do."Toute commande qui suit Sudo exécute avec les privilèges racine, et vous devrez à nouveau fournir un mot de passe.

Niveaux de privilège de l'utilisateur Windows et MacOS

Pendant des années, Microsoft Windows avait une attitude plus décontractée contre les privilèges racinaires. Le compte utilisateur principal était également le compte administrateur, ce qui signifie que vous deviez changer manuellement les choses si vous vouliez le même niveau de sécurité inhérente à l'approche Linux.

Dans les versions modernes de Microsoft Windows, les actions qui nécessitent des privilèges d'administration déclencheront une invite de contrôle du compte utilisateur Windows (UAC), et vous devrez fournir le mot de passe de l'administrateur. Vous pouvez également lancer des applications spécifiques avec les privilèges administratifs. Par exemple, vous pouvez lancer l'invite de commande ou le terminal Windows avec les privilèges d'administration et n'aurez pas à fournir un mot de passe pour la durée de la session à plusieurs reprises.

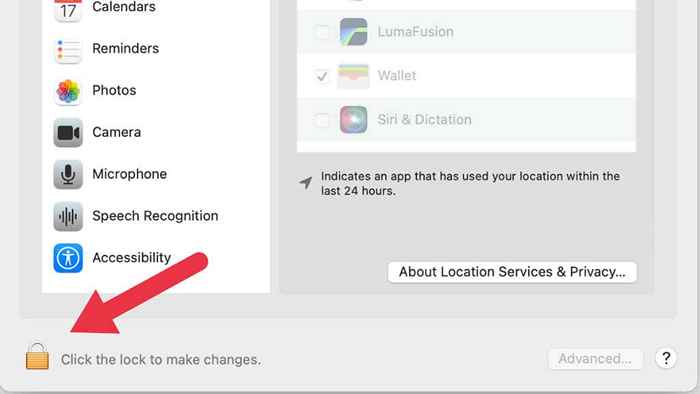

Le macOS d'Apple est, comme Linux, un système d'exploitation de type Unix et nécessite une élévation du privilège par opération chaque fois que vous essayez de faire quelque chose en dehors de l'utilisation régulière. Dans MacOS, vous remarquerez des icônes Little Lock, qui vous permettent de déverrouiller les paramètres du système avec le mot de passe de l'utilisateur racine, puis de les verrouiller une fois que vous avez terminé.

Par défaut, MacOS est un peu plus agressif avec les autorisations que Windows. Par exemple, si une application doit accéder aux données sur un lecteur amovible, MacOS vous demandera si cela va la première fois.

Accès root sur les téléphones Android

La plupart des personnes qui ne sont pas des administrateurs système ont d'abord rencontré l'idée de «accès racine» ou «enracinement» dans le contexte des smartphones et tablettes Android. Alors qu'Android est un système d'exploitation open source, presque tous les fabricants de téléphones Android comme Samsung et OnePlus ne donnent pas à leurs clients un accès racine à leurs téléphones. Au lieu de cela, ils ont des comptes d'utilisateurs spéciaux qui ne peuvent pas avoir un accès de bas niveau au matériel du téléphone. Contrairement à un PC, vous ne pouvez pas modifier le système d'exploitation sur votre téléphone Android ou apporter des modifications du système qui ne sont pas explicitement autorisées par le fabricant de téléphones.

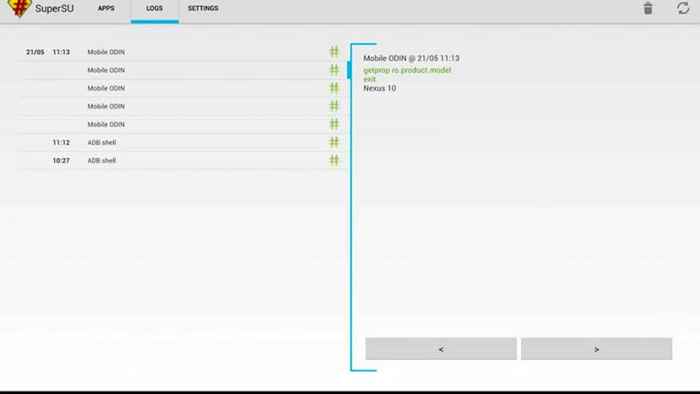

Sur de nombreux téléphones, l'accès racine peut être acquis en exécutant une application d'enracinement, mais certains appareils nécessitent un processus d'enracinement quelque peu impliqué à l'aide d'un ordinateur et du pont de débogage Android (ADB). En utilisant l'une des différentes méthodes ou tutoriels racine en un clic pour rooter les appareils Android, vous pouvez obtenir un accès root à votre téléphone.

De là, vous pouvez modifier pratiquement tous les aspects de l'appareil, notamment en supprimant les bloatwares du fournisseur et en désactivant ou en permettant. L'enracinement d'un téléphone Android est également la première étape si vous souhaitez remplacer complètement le système d'exploitation. Cela peut inclure la dernière version d'Android, des ROM personnalisées et même des stocks Android (comme un téléphone de Nexus Google) sans les interfaces spécifiques au fabricant. Vous ouvrez un monde de firmware alternatif en rachant votre appareil et en déverrouillant son chargeur de démarrage.

Les applications populaires incluent SuperSu et Magisk, que vous utilisez à vos propres risques. Alternativement, passez un peu de temps sur les forums Android, en lisant comment les autres propriétaires de votre modèle de téléphone ont réussi à enraciner.

Dispositifs iOS «jailbreakés»

Bien que les téléphones Android ne vous donnent pas un accès root hors de la boîte, Android est généralement beaucoup moins restrictif que iOS, même sans autorisation racine. Par exemple, sur un téléphone Android, vous pouvez facilement activer l'installation d'applications à partir des magasins d'applications tiers et installer ce que vous voulez, même s'il n'est pas dans le Google Play Store.

Sur iOS, toute application qu'Apple n'approuve pas est simplement hors de portée, où la pratique de «jailbreaking» arrive. Le résultat du jailbreak est à peu près le même que l'enracinement sur un téléphone Android, mais la différence est que les mesures de sécurité iOS doivent être brisées à l'aide d'exploits.

Les dangers de l'accès racine

En ce qui concerne les appareils comme les iPhones et les smartphones Android, un problème crucial à considérer lors de l'enracinement est qu'il peut invalider votre garantie. Cela est particulièrement inquiétant car un enracinement ou un jailbreak qui va mal peut brique en permanence votre appareil, ce que le fabricant peut ne pas vouloir corriger, même si vous les payez.

Sur les ordinateurs personnels, les problèmes sont différents. Vous ne voulez pas donner accidentellement aux mauvais utilisateurs ou applications. Que ce soit sur un téléphone ou un ordinateur, il y a aussi une chance que vous puissiez donner un accès root malware, et cela peut être une catastrophe et place vos fichiers système en danger. C'est pourquoi l'utilisation d'un package antivirus est cruciale sur un appareil enraciné.

Supposons que vous ayez un accès root et commencez à installer des ROM personnalisées. Dans ce cas, vous pouvez perdre l'accès aux fonctionnalités spéciales de votre appareil et voir une pire gestion thermique ou une durée de vie de la batterie, car de nombreuses optimisations ne sont pas présentes sur des appareils enracinés avec des ROM personnalisées. Certains utilisateurs effectuent un overclocking sur leur appareil enraciné, où le CPU et le GPU sont poussés au-delà des spécifications du fabricant, potentiellement endommager le téléphone.

Nérarration de votre appareil

Et si vous voulez désinstaller votre accès racine? En supposant que votre appareil fonctionne toujours, vous pouvez «Unroiner» ou «un-jailbreak» et le retourner à son état d'origine, ce qui comprend le clignotement de la ROM OEM sur l'appareil. Vous souhaitez le faire avant de vendre ou de donner votre appareil, et vous voulez le faire avant d'essayer de faire un retour de garantie, si possible, si possible.

Avoir un téléphone enraciné peut être stimulant et libérateur, mais il est également livré avec une longue liste de risques et de mises en garde, alors réfléchissez soigneusement à savoir si cela en vaut la peine.

- « Comment télécharger et installer iTunes sur votre Chromebook

- Le téléchargement de Microsoft Store continue de s'arrêter? 12 façons de réparer »