X-XSS-Protection - sécuriser Apache à partir de scripts inter-sites

- 4781

- 703

- Rayan Lefebvre

Les scripts croisés (également connus sous le nom de XSS) sont une attaque côté client en injectant des scripts malveillants à l'application Web. Après cela, votre application sera le transporteur des scripts malveillants pour atteindre le navigateur des autres utilisateurs. Dans ce cas, le navigateur de l'autre utilisateur comprendra les scripts malveillants servis à partir d'une source de confiance et exécutera le script

Sécuriser Apache à partir des scripts croisés

Vous pouvez définir les paramètres de protection X-XSS sur votre serveur Web Apache pour éviter les attaques de scripts inter-sites.

Pour activer le fichier de configuration APache X-XSS-Protection Edit (pour EG: / etc / httpd / conf / httpd.Conf ou / etc / apache2 / conf-compatible / Security.conf) et ajouter la configuration ci-dessous.

L'en-tête définit toujours X-XSS-Protection "1; mode = bloc"

Enregistrer le fichier et le fermer.

Les paramètres ci-dessus permet le filtre XSS. Si l'attaque de script inter-sites est détectée, le navigateur désinfectera la page et empêchera également le rendu de la page.

Ensuite, redémarrez le service Apache pour appliquer les modifications

Paramètres de protection Text XSS

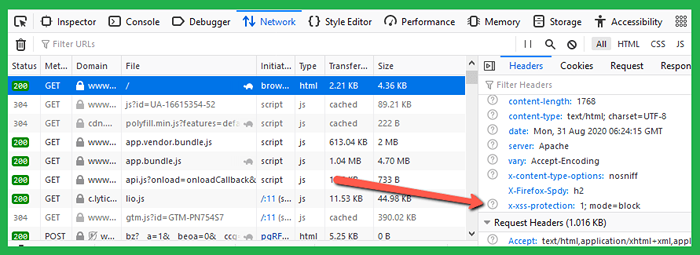

Ouvrez votre site Web dans un navigateur Web. Appuyez sur F11 pour ouvrir les navigateurs Inspecter la fenêtre d'élément. Puis affichez les valeurs d'en-tête pour la demande, vous trouverez la valeur d'en-tête comme indiqué dans l'image ci-dessous.

Conclusion

Dans ce tutoriel, vous avez appris les bases sur les attaques de scripts croisés. Vous a également aidé à sécuriser le serveur Apache à partir des attaques XSS.

- « Augmentation du trafic de marque à l'aide de stratégies de référencement.

- Comment installer Jenkins sur Ubuntu 22.04 et 20.04 »